※この記事はAIエンジンによって支援され、るい@クロスメディアプランナー&WordPressクリエイターによってレビュー、事実確認、編集されました。

※この記事にはPRが含まれています。

るいです!

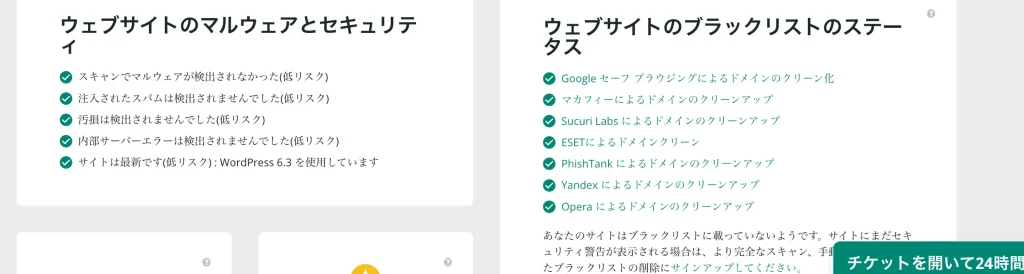

WordPressのセキュリティに関しては自信がありますが、

(https://sitecheck.sucuri.net←このツールにあなたのWebサイトURLを入れるだけでせウイルスが侵入してないか確認できます。)

実はたった3つのことだけやっていれば十分なんですよ。

1.テーマ、プラグイン、サーバー、WordPressを常に最新に

2.ログインURLを変える、もしくはBasic認証をする

3.カスタマイズを最小限に(万が一Webサイトの設定や記事を新しいドメインやサーバーに移行するとき、機能が飛ばなくていいように)

ガチガチにやると自分のウェブサイトなのにログインできなくなったりするのでそこそこのセキュリティリスクでOKです。

僕は当サイトRuiPressを3年以上運営していますが、これまでデータ改ざん・消失・漏洩の被害を受けたことはありませんし。

「セキュリティ弱いからWordPressはけしからん!」

「ノーコードツールあるやんけ!」

「実際ハッキングされた事例あるし、使わん。」

「セキュリティ対策なんてプログラマーしかできんやろ、だからいいプログラマーに頼む。」

「アップデートの度にバグったりログインできなくならないか不安。」

「カスタマイズしたのに機能が飛んだら・・・」

「データ改ざんされたら責任取れんのか?おい。」

とはいえこんな不安があるのもわかりますよ。

ただ、そうならないようにこれからご紹介するセキュリティ対策を知っていただきたいんです。

それにWordPressセキュリティに網羅した網羅したお話をしますから。

そしたら安心してWordPress使えるじゃないですか?

もしそれでもわからなかったら、僕自身、直接WordPressトラブル解決の相談にも乗らせていただきますね!

この記事の一番下のコメント欄に感想を書いてくださった方限定で特典お渡ししします!

\特典内容/

\受け取り方/

1.記事のコメント欄で感想を書き、スクショ

2.LINE(is.gd/f6Vg3G)登録

3.スクショをLINEのチャットで送信

4.特典GET!

WordPressはセキュリティに弱いから使いたくない懸念を払拭させてください!

WordPressはセキュリティが弱い理由

1.WordPressは、2022年2月時点における世界のCMSシェア率ランキングで、Webサイト全体で43.3%、世界のCMS全体で65.1%という多くのユーザーが利用しているCMSだから。

WordPressは個人ブログから、アメリカ・ホワイトハウスの公式サイトまで幅広く使われているCMSです。

無償でWordPressのシステムがダウンロードできてプログラムが見えるので、攻撃をされやすいんですよ。

WordPressが「誰でも自由にその仕組みを見ることができ、みんなで作っていく」というコンセプトなので仕方ないんですがね・・・

(お金がかかるのはサーバー代とドメイン代と有料テーマ代です。)

また、wappalyzerというGoogleの拡張機能を使うと、そのサイトがWordPressで運用されていることがすぐに分かってしまいますし。

WordPressは多くの良識あるエンジニアであればその部分を的確に指摘し、改善するように求めています。

しかし中には一部の悪意のあるエンジニアが脆弱な部分を攻撃して世界に影響を及ぼすこともしたりします。

WordPressは高機能なCMS機能を無料で使えるという、とても魅力的なCMSではありますが、すべてのプログラムコードが見えること、常に脆弱な部分があることをしっかり頭に入れておいてください。

ただ、適切な対策を講じることで、安全かつ安心して利用することができますから。

WordPressのセキュリティは弱いかもしれませんが、これから紹介する対策を実践してみてください。

もし「できそうにないな・・・自分でやって余計不具合起きそう。」と思われましたらWordPressトラブルプランがありますので一度ご相談くださいね!

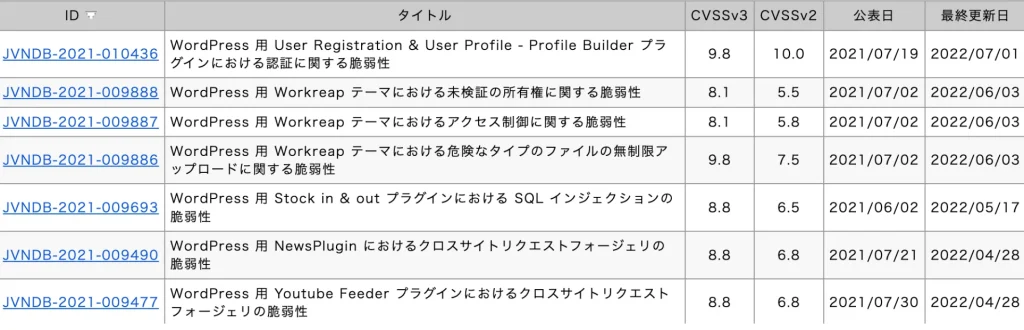

実際、WordPressの脆弱性は結構見つかってます

WordPressはWebサイト全体で43.3%、世界のCMS全体で65.1%というシェアNo.1のCMSで、Webサイトの構築で使用する人は多いです。

そのため、主にWordPressテーマとプラグインから多数の脆弱性が日々発見されています。

下の表をご覧ください。

2021年1月~2021年12月の1年で深刻度(CVSSv3)が、7以上(最大10)のものが105件出ています。

そのほかの年でも100件以上の脆弱性が出ており、シェアNo.1であるがゆえに、悪意のある攻撃の対象になりやすいWordPressでは脆弱性対策は必須です。

引用元:VN 脆弱性対策情報データベース

WordPressで作られたサイトが乗っ取られたら犯罪に巻き込まれる可能性も・・・

- 悪意のあるコードの挿入

ハッカーは、サイトに悪意のあるコードを挿入することができます。このコードは、訪問者の個人情報を盗む、ウイルスを拡散する、他のサイトにリダイレクトするなど、さまざまな悪影響をもたらす可能性があります。 - データの改ざん

サイトのコンテンツが変更され、正確性や信頼性が損なわれる可能性があります。 - サイトの停止

サイトのアクセスを妨害するために、サーバーへの攻撃を行うことがあり、サイトが一時的または永続的に利用できなくなる可能性があります。 - ユーザー情報の漏洩

ユーザーの個人情報やログイン情報を盗むこともできるので、ユーザーのプライバシーが侵害され、悪用される可能性があります。 - SEOへの悪影響

サイトのSEO(検索エンジン最適化)に悪影響を与えるために、不正なリンクを追加することがあるので、サイトのランキングが低下し、検索エンジンからのアクセスが減少する可能性があります。 - マルウェア(ウイルス)の拡散

サイトにウイルスを埋め込むことがあります。訪問者の個人情報も抜かれる可能性があり、その後、自分のPCやスマホ、他のサイトにも拡散することもあります。 - フィッシング詐欺

サイトのデザインやログインフォームを改ざんし、ユーザーから個人情報やパスワードを詐取する詐欺行為を行うことがあります。 - データの消失

データベースやファイルを削除することがあります。サイトの重要な情報やコンテンツが失われます。 - ブラックリストへの登録

ハッカーによって、サイトが悪意のある活動に関与していると判断され、ウェブブラウザやセキュリティプログラムによってブラックリストに登録される可能性があります。これにより、訪問者はサイトにアクセスできなくなる可能性があります。 - 法的な問題

ハッキングにより、個人情報の漏洩や機密情報の流出などの問題が発生する場合、法的な問題が生じる可能性があります。被害者や関係者からの訴訟や罰金などのリスクが存在します。

これらの問題は、ハッキングされた場合に深刻な影響をもたらしますので、セキュリティ対策の強化と、定期的なバックアップや監視の実施は、100%必須ですよ!

ブルートフォースアタックが一番厄介ですし対策が必須です!

暗号化されたデータやパスワードを解読するために、すべての可能な組み合わせを試す攻撃手法です。

セキュリティ上の脆弱性を悪用することなく、単純な試行錯誤に基づいています。

攻撃者は、パスワードや鍵の候補を順番に試し、正しいものを見つけるまで繰り返す粘着質の高いSNSのアンチみたいなもんです。

彼らの攻撃手法は、パスワードや鍵が弱い場合に効果的であり、時間と計算リソースが十分にある場合に成功する可能性があるんですよね。

対策はWordPressのログイン画面にIP制限をかけて、あなたにしか表示できなくさせることで解決します。詳しくはこちらで解説してます。

\WordPressを使う注意点マニュアルプレゼント/

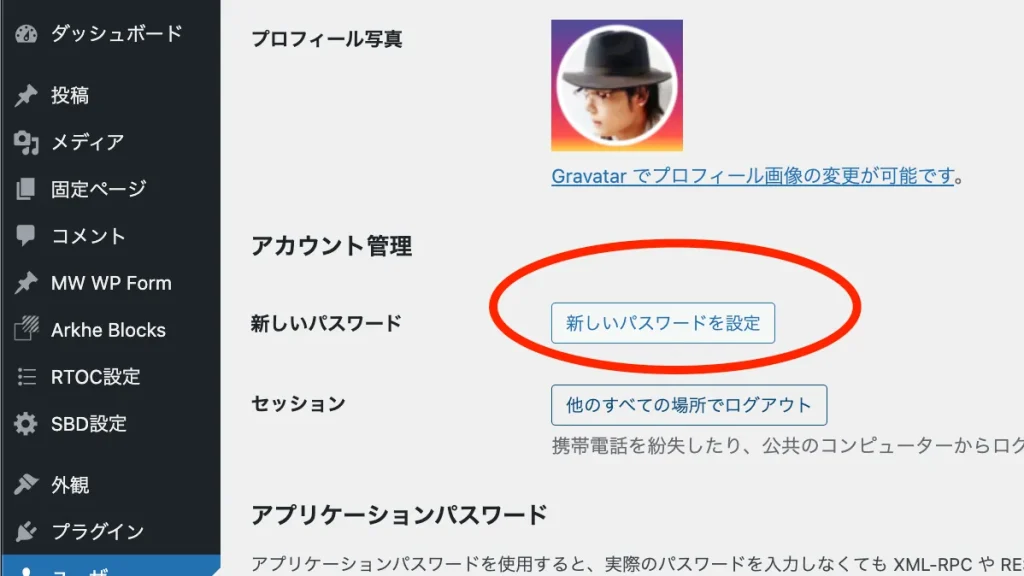

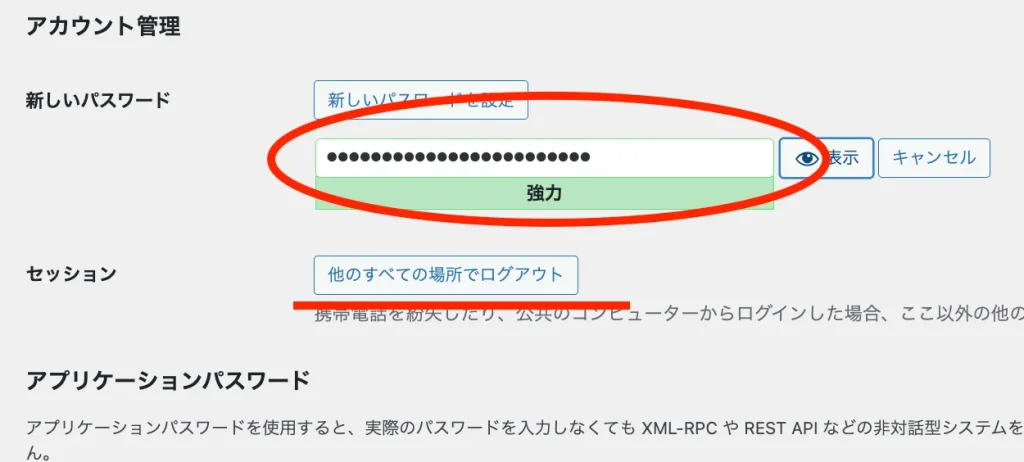

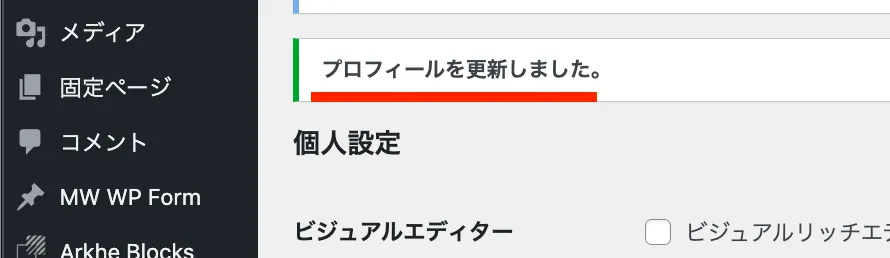

【難しさ1】定期的にWordPressのログインパスワードを変えたり複雑にする

なぜする必要があるか?

WordPressの弱点として、強力なパスワードの不使用やセキュリティ設定の疎かさが挙げられ、多くのユーザーは、簡単なパスワードを選択したり、デフォルトの設定をそのまま使用したりする傾向があるからです。

セキュリティ対策の効果は?

悪意のある第三者からのブルートフォースアタックが防げます。

\実演/

※セキュリティの観点から他のすべての場所でログアウトをクリック

※セキュリティの観点から他のすべての場所でログアウトをクリック

【難しさ2】WordPressのバージョンを最新にする

なぜする必要があるか?

最新のWordPressバージョンには、以前のバージョンで発見されたセキュリティの脆弱性が修正されているので、悪意あるハッカーからの攻撃やデータの漏洩を防げるからです。

セキュリティ対策の効果は?

新しい機能や機能の改善が追加されているので、Webサイトの機能性やパフォーマンスを向上させることができます。

互換性においても、WordPressのプラグインやテーマは、常に最新のバージョンと互換性があるように更新されますから、最新のWordPressバージョンを使用することで、プラグインやテーマの正常な動作を確保できるんです。

さらに、最新のバージョンであればWordPressの公式サポートやコミュニティからのサポートを受けることができますね。

また、バグ修正やパフォーマンスの向上など、メンテナンスが行われる可能性も高。

\実演/

最新だとこの画面になりますが、古いバージョンだと”今すぐ更新”という青いボタンが出ます。

\WordPressの基本が1日でマスターできる/

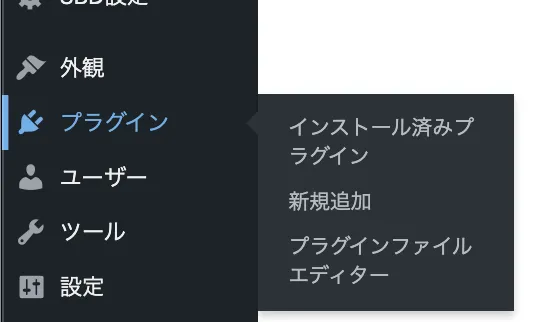

【難しさ2】テーマとプラグインのバージョンを最新にする

なぜする必要があるか?

プラグインやテーマの脆弱性があるからです。

WordPressは、多くのプラグインやテーマが利用できるので、魅力的な機能を追加できます。

ですが、これらの外部製品には古いバージョンであるプラグインやテーマは、セキュリティパッチが適用されていない可能性がありますからね。

信頼性の低い開発者によって作成されたプラグインやテーマも、悪意のあるコードが埋め込まれている可能性がありますし。

さらに、開発者が定期的なアップデートを怠慢することもあります。

WordPressは、セキュリティパッチや新しい機能を提供するために定期的なアップデートを行っていますが、しかし、開発者の中にはこれらのアップデートを適用せずに放置しています。

これが原因で、あなたのWebサイトがハッキングされる対象になり、悪用されるリスクが高まるんですよ。

信頼性の高いプラグインやテーマの利用や削除、定期的なアップデートの実施が有効な対策です。

セキュリティ対策の効果は?

最新のテーマやプラグインのバージョンには、以前のバージョンで発見されたセキュリティの脆弱性が修正されていますので、悪意のあるハッカーや攻撃からWebサイトを保護することができます。

また、WordPressは定期的にアップデートされるため、最新のWordPressバージョンと互換性のあるテーマやプラグインを使用することが重要ですが、最新のテーマやプラグインバージョンを使用することで、他のWordPressの機能との互換性を確保することができるのも効果の1つです。

テーマやプラグインの開発者からの最新サポートを受けることもポイントかと。

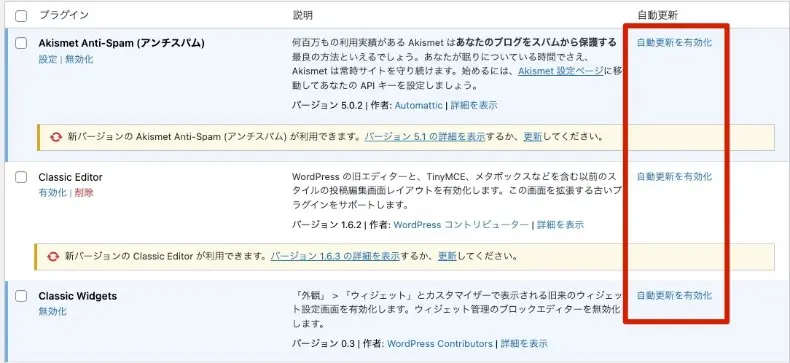

\実演/ プラグイン更新

【難しさ2】レンタルサーバーのPHPのバージョンを最新にする

なぜする必要があるか?

最新のPHPバージョンには、以前のバージョンで発見されたセキュリティの脆弱性が修正されているからです。

セキュリティ対策の効果は?

最新のPHPバージョンには、新しい機能や最適化が追加され、開発の柔軟性が向上したり、Webサイトの読み込み速度や処理速度が向上します。

Webサイトのテーマやプラグインは、最新のPHPバージョンとの互換性を確保する必要がありますが、レンタルサーバーのPHPバージョンを最新にすることで、問題なく動作しますよ。

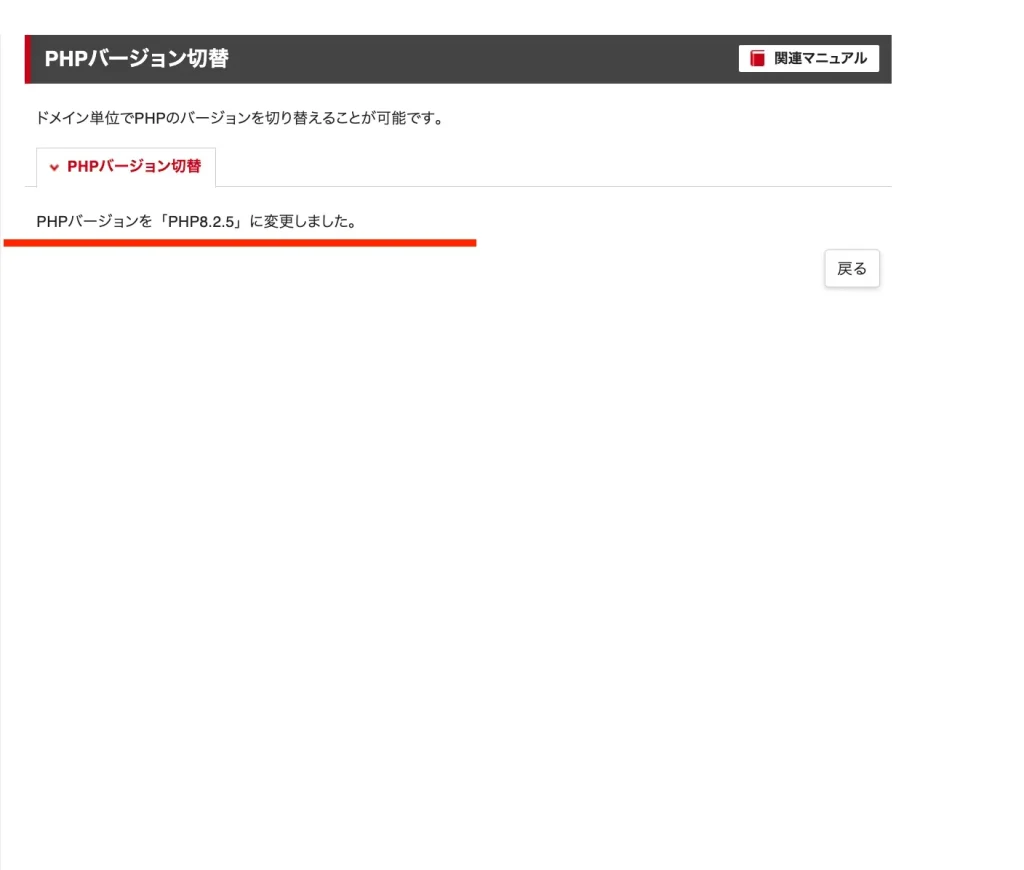

\実演/

\WordPressサイトのセキュリティチェック相談もお気軽に/

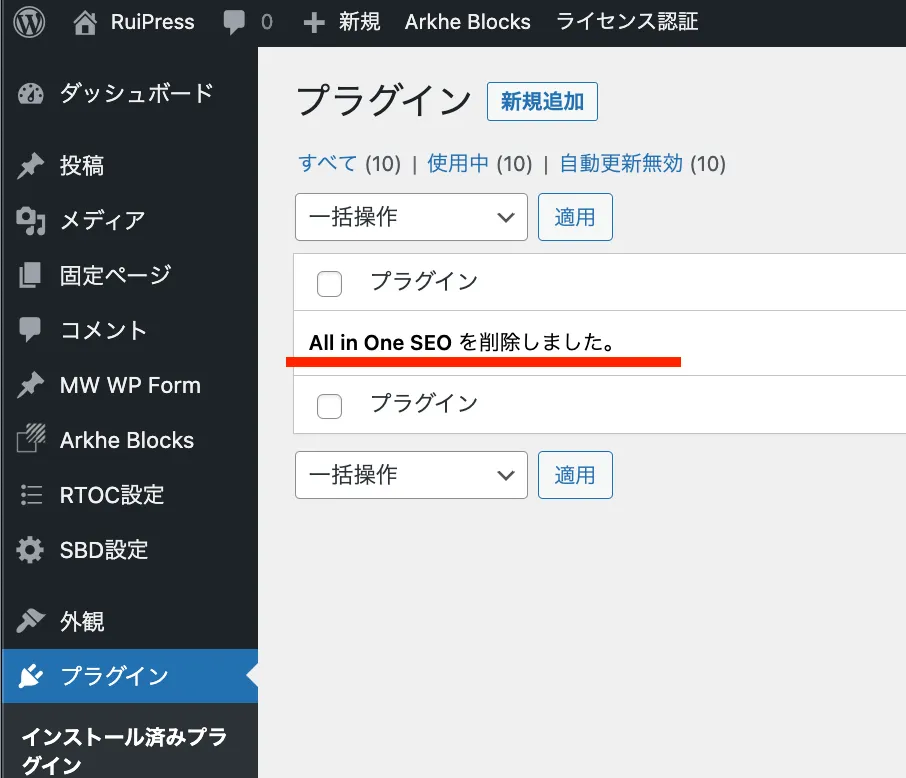

【難しさ3】WordPressの有名なプラグインも悪質なハッカーに攻撃されてるんで絶対に削除するべし !

なぜする必要があるか?

・All in one SEO Pack

・Jet Pack

などは機能が多くていろんな方が推奨されているので有名なプラグインです。

しかし、有名であるが故に悪意あるハッカーから狙われてしまう事例もあります。

「以下2件の脆弱性が報告されています

認証されたユーザーによる特権昇格の脆弱性(バージョン4.0.0から4.1.5.2に影響)

All in One SEOがWordPressのREST APIにアクセスする際の権限チェックに関連する脆弱性です。悪用されると、攻撃者はWordPressの構成ファイルを書き換え、結果的にWebサイトを乗っ取ってアカウントの特権を管理者に昇格できる可能性があります。

認証されたユーザーによるSQLインジェクションの脆弱性(バージョン4.1.3.1から4.1.5.2に影響)

特定のエンドポイントに対するSQLインジェクション攻撃が可能な脆弱性です。対象のエンドポイントは権限の低いアカウントからアクセスできるようにはなっていないものの、前述の特権昇格の脆弱性と組み合わせることによって攻撃に利用することが可能となります。これによって、攻撃者はデータベースからユーザーの資格情報や管理者情報などの機密データを取得できる可能性があるといいます。

いずれの脆弱性も、悪用するには攻撃者がWebサイトに対する何らかのアカウントを持っている必要がありますが、アカウントの権限は「購読者(Subscriber)」と同等の低レベルのもので十分とのことです。」

引用元:https://is.gd/e5sAkT

このような事例から、有名で機能が豊富だからといって安易に入れてはいけません。

それに、機能が多い=実はほとんど使わない上、その分コードが多くなってWebサイトが重くなる→ページ表示速度が遅い→読者が離脱ということもあるので要注意ですよ。

セキュリティ対策の効果は?

・セキュリティリスクの軽減

・読み込み速度アップ、離脱率が下がる

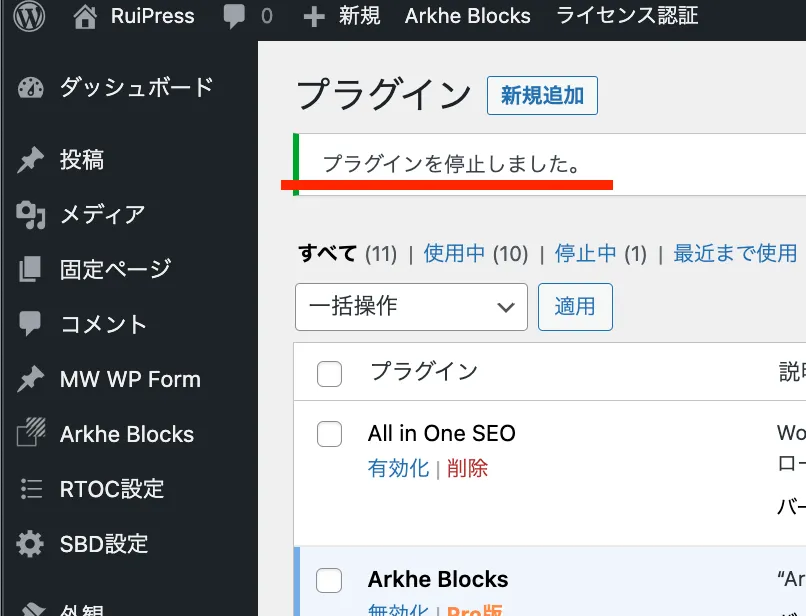

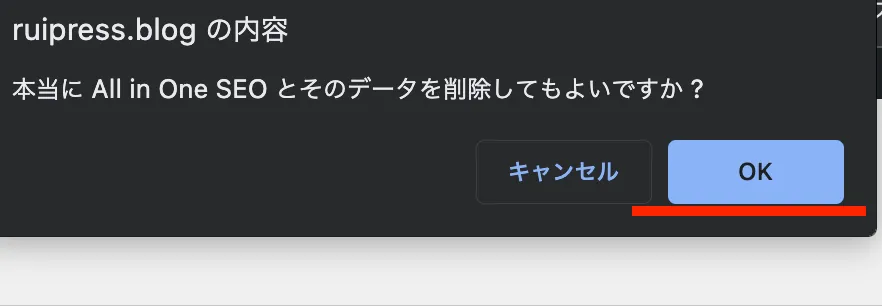

\実演/

【難しさ3】プラグインを10個以下にしてハッキングやプラグイン同士の干渉を防ぐ

なぜする必要があるか?

多ければ多いほど、

・サイトが重く(遅く)なり、処理内容が増える。

・セキュリティが弱くなり、攻撃対象箇所が増える。

・プラグイン同士が干渉し、アップデートでエラーが発生することも。

・設定項目やメニューが増えるので、管理が困難になる。

セキュリティ対策の効果は?

あなたと読者にとって本当に必要なプラグインさえ見極めれば、何度も更新しなくていいので記事制作やWebサイト運用・アクセス解析に集中できます。

プラグインのせいで起こった不具合の解決に悩んでわざわざ依頼して直してもらうお金も時間も無駄にしなくていいですし。

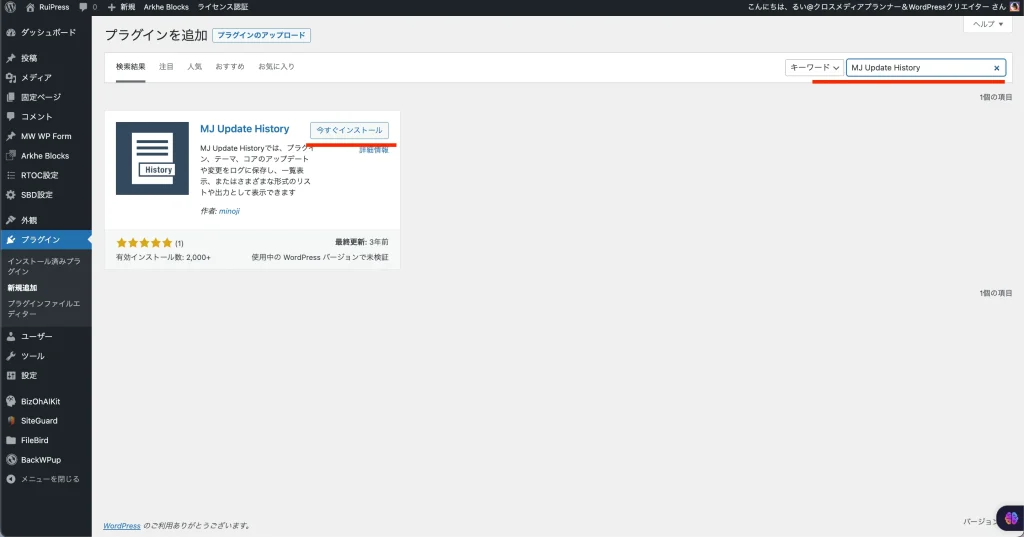

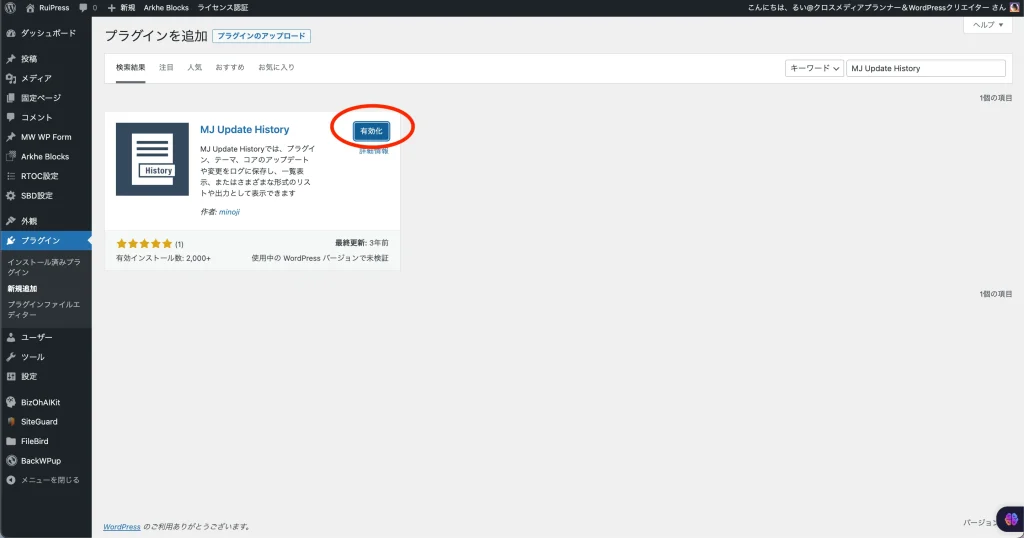

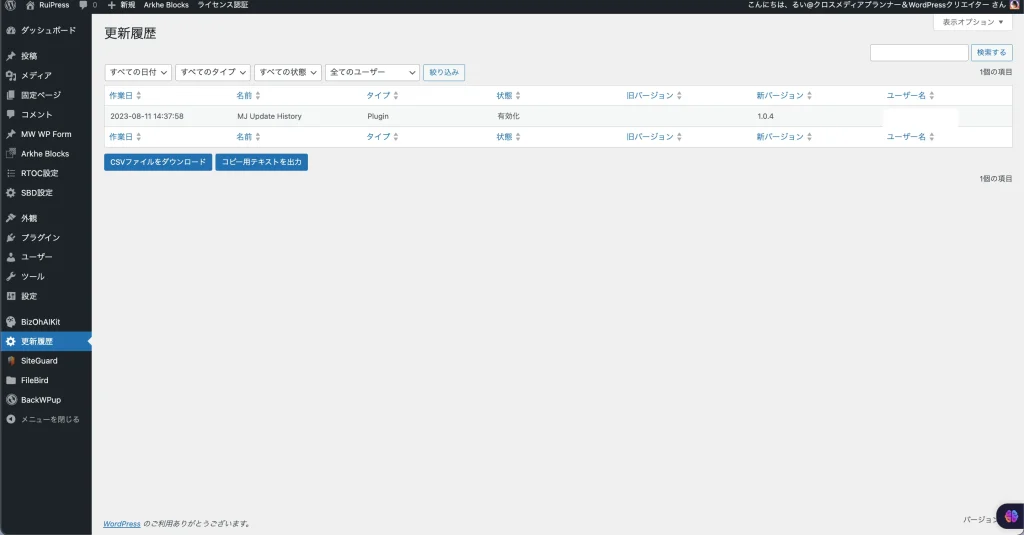

【難しさ4】管理画面での行動履歴を記録する

なぜする必要があるか?

チームで運営するWordPressサイト、個人情報を取り扱うECサイトを運営する場合は、多くのメンバーが管理画面にログインすることになるため、各ユーザーの行動履歴を自動的に記録することはセキュリティや個人情報保護の観点からも必要です。

WordPressで規模の大きいサイト運営をすることも珍しくないので、メンバーのの行動を記録・管理することは今後のセキュリティ対策としても有効です。

ログを記録しておくことで、悪意あるユーザーによるデータの改ざんや情報漏洩などを防ぐすべにもなります。

セキュリティ対策の効果は?

犯人を特定しやすくなり、迅速に適切なWebサイトの改善・対処ができる。

\実演/ プラグイン:MJ Update Historyを使用

※CSVファイルでパソコンに保存することもできます!

\WordPressに必要な考え方が学べる/

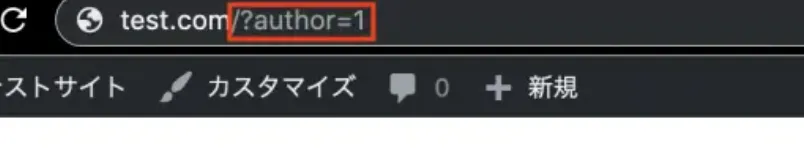

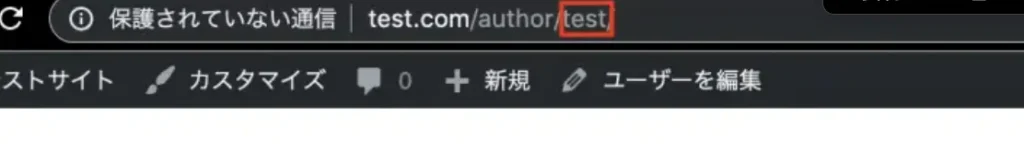

【難しさ4】ログインID丸見えを防ぐ

なぜする必要があるか?

実は、URLを入れるバーに「http://~~~~~~.com/?author=1」と入力すれば、URL末尾にIDが表示されてしまうんです。

もし「http://~~~~~~.com/wp-admin」でログイン画面が出てしまうなら、ブルートフォースアタックされてしまい、悪意あるハッカーにログインされてしまうからです。

セキュリティ対策の効果は?

隠せればログインされる不安がないので、改ざんや情報漏洩される可能性を下げることができる。

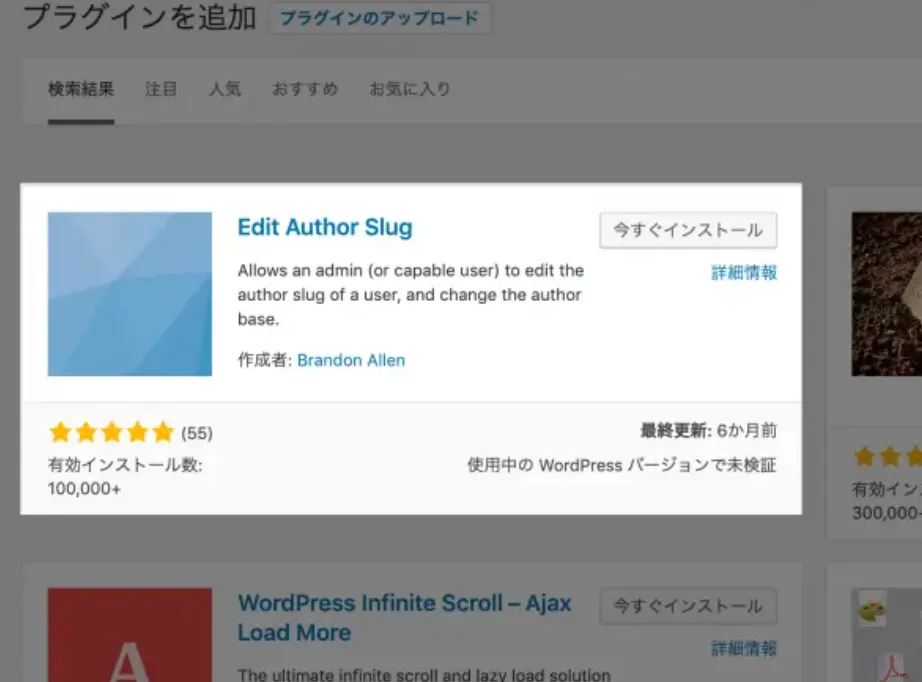

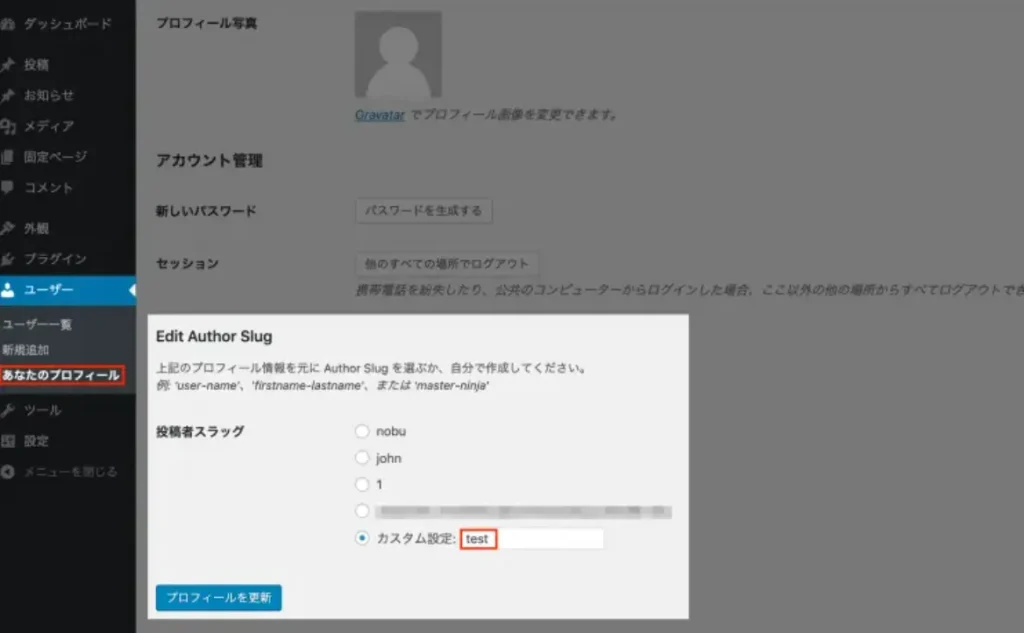

\実演/ プラグイン:Edit Author slug

あなたのプロフィール→下部にスクロール→Edit Author Slug→投稿者スラッグ→カスタム設定にチェック→ユーザー名と異なる英数字の文字列を入力。

あなたのプロフィール→下部にスクロール→Edit Author Slug→投稿者スラッグ→カスタム設定にチェック→ユーザー名と異なる英数字の文字列を入力。

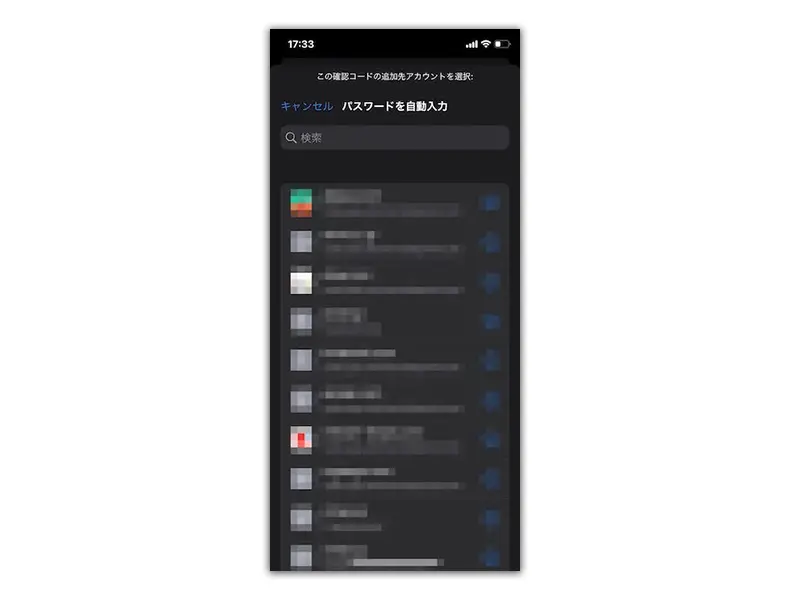

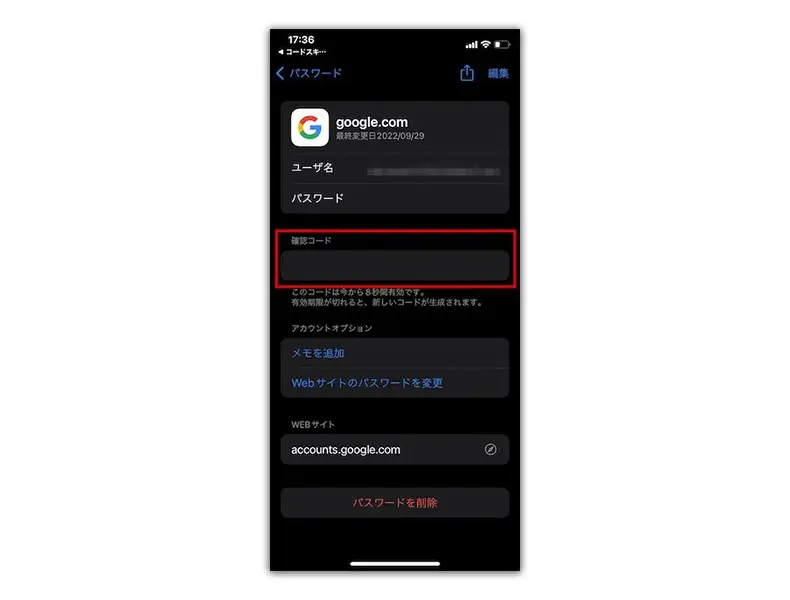

【難しさ5】2要素認証をする

2要素認証=IDとパスワード入力後、ワンタイムパスワードも入力しないとログインできない設定です。

なぜする必要があるか?

ログイン画面に他社がアクセスできない設定にしても、100%乗っ取られない保証はないです。

もし破られたとしても、2要素認証アプリを入れたスマホやPCを開いて登録したWebサイトのワンタイムパスワードを表示させないとログインできないようにすればセキュリティ精度が上がります。

第三者はどのアプリからどうWebサイトを登録をしたかわかりませんから。

セキュリティ対策の効果は?

ログイン画面非表示との併用で限りなく乗っ取られる不安がなくなります。

どんな手段であれ、ログイン画面を表示させないことが最も高いセキュリティ対策です。

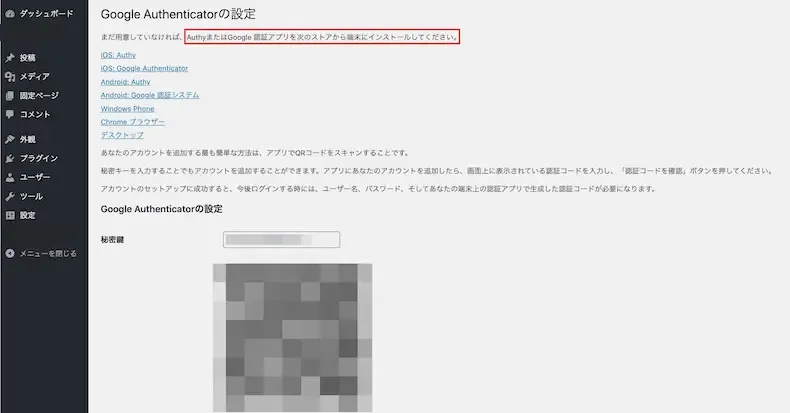

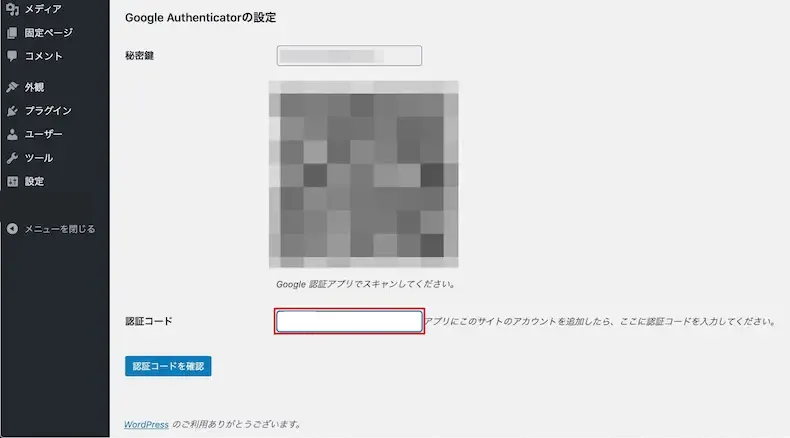

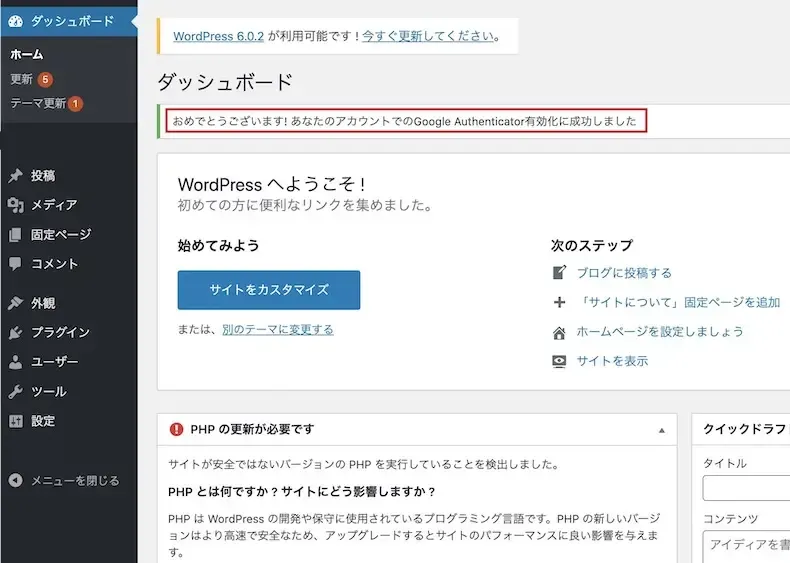

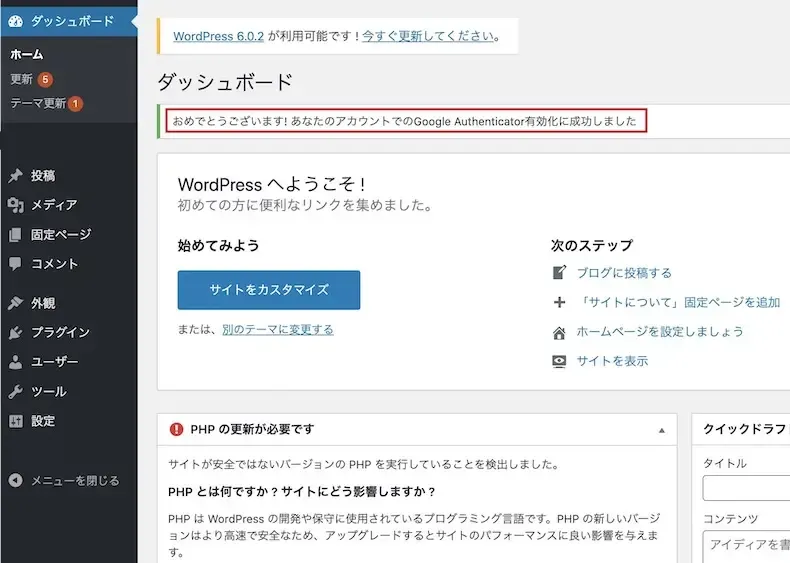

\実演/ Google Authenticatorを使用

管理画面から「Google Authenticator」と検索して今すぐインストール。

プラグインを有効化するとこの画面が出ます。

プラグインを有効化するとこの画面が出ます。

次回からWordPressサイトにログイン時、確認コードの入力をしてログインすることになります。

\WordPressに不要なことをやらずに済む/

【難しさ5】WordPressのバージョンを隠す

なぜする必要があるか?

セキュリティ対策の観点上、管理者自身がバージョンを把握しておくのは当然です。

WordPressのバージョンは古ければ古いほどハッキングされやすくなりますから。

外部から確認できるのは、良い事ではありませんよね。

もしバージョンが古い事が知られれば、ハッキング対象になってしまうため、非表示にするべきです。

ターゲットとなる古いバージョンサイトを常に探している悪質な人がいる事も事実なので。

セキュリティ対策の効果は?

テーマやプラグイン同様です。

バージョンが上がれば上がる程、セキュリティのリスクを小さくする事ができます。(ゼロにはなりませんが)

バージョン情報を確認する一番の目的と言って良いでしょう。

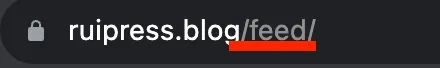

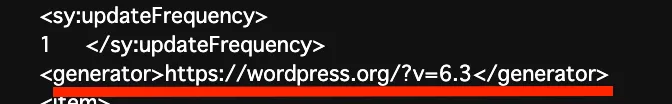

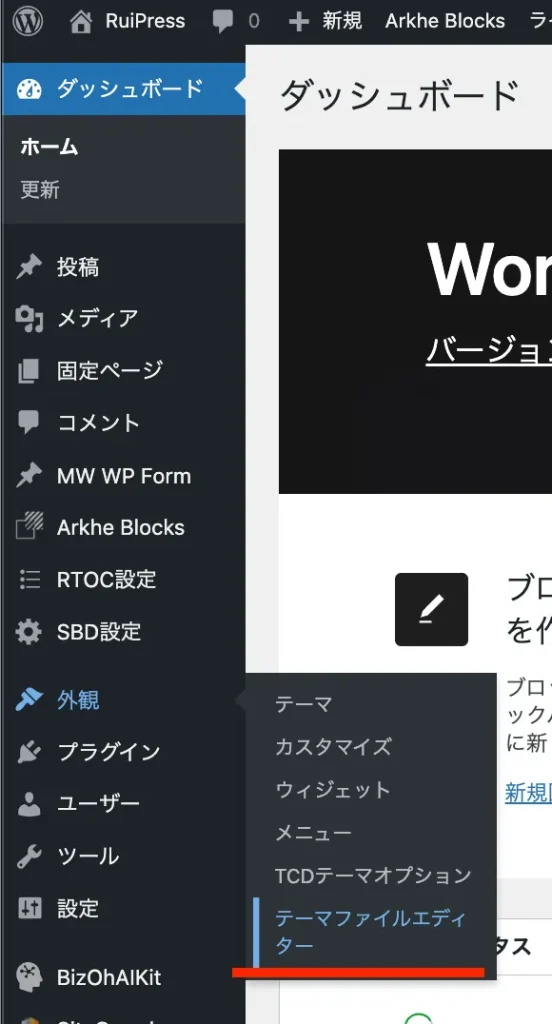

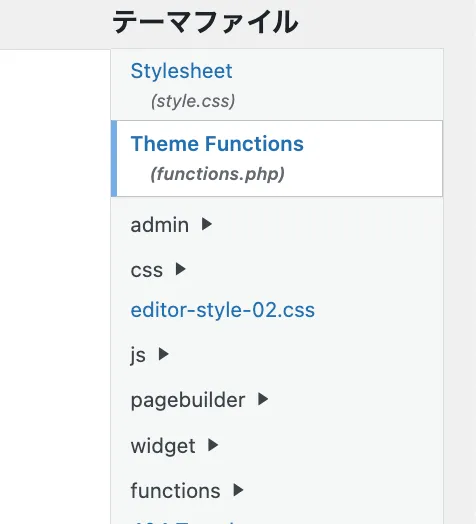

\実演/

URL末尾に/feedと入れればソースコードが出てきます。

上の方にv=6.3(現在のバージョン)があります。

※このページはあくまで開いたページの情報がコードになっているだけで、WordPressのバージョンしか出てこないので、悪意ある人に乗っ取られることはありません。

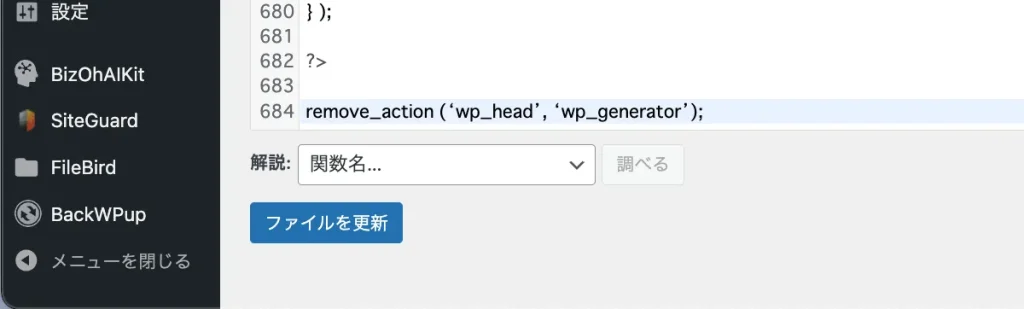

下記のコードをfunctions.phpファイルに追記します。

function remove_cssjs_ver2( $src ) {

if ( strpos( $src, ‘ver=’ ) )

$src = remove_query_arg( ‘ver’, $src );

return $src;

}

add_filter( ‘style_loader_src’, ‘remove_cssjs_ver2’, 9999 );

add_filter( ‘script_loader_src’, ‘remove_cssjs_ver2’, 9999 );

バージョンが非表示になっているか確認しましょう。

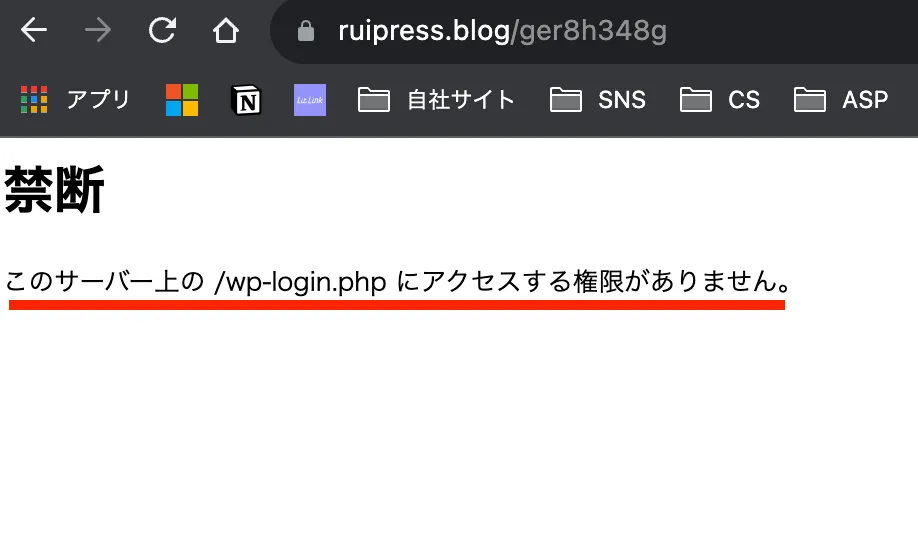

【難しさ6】ログイン画面にIP制限をかける

なぜする必要があるか?

WordPressで作ったWebサイトは「http://~~~~~~.com/wp-admin」とURLに入れればでログイン画面が簡単に出てきてしまいます。

さらに、URLに「http://~~~~~~.com/?author=1」と入力すれば、URL末尾にIDが表示されてしまうため、あとはパスワードさえわかればデータがいただき放題、つまりブルートフォースアタックされてしまうからです。

ログイン画面をあなた以外の誰かに表示させないようにするのが最も効果的なセキュリティ対策です。

セキュリティ対策の効果は?

ブルートフォースアタックがされない。

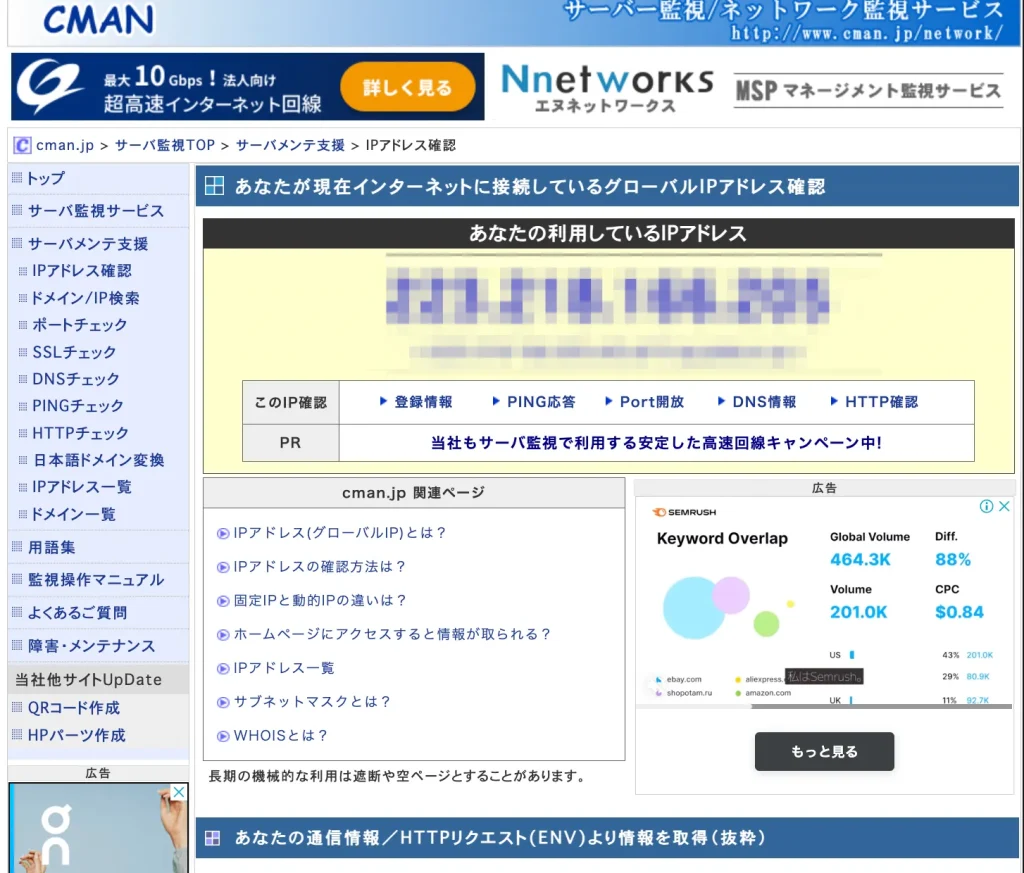

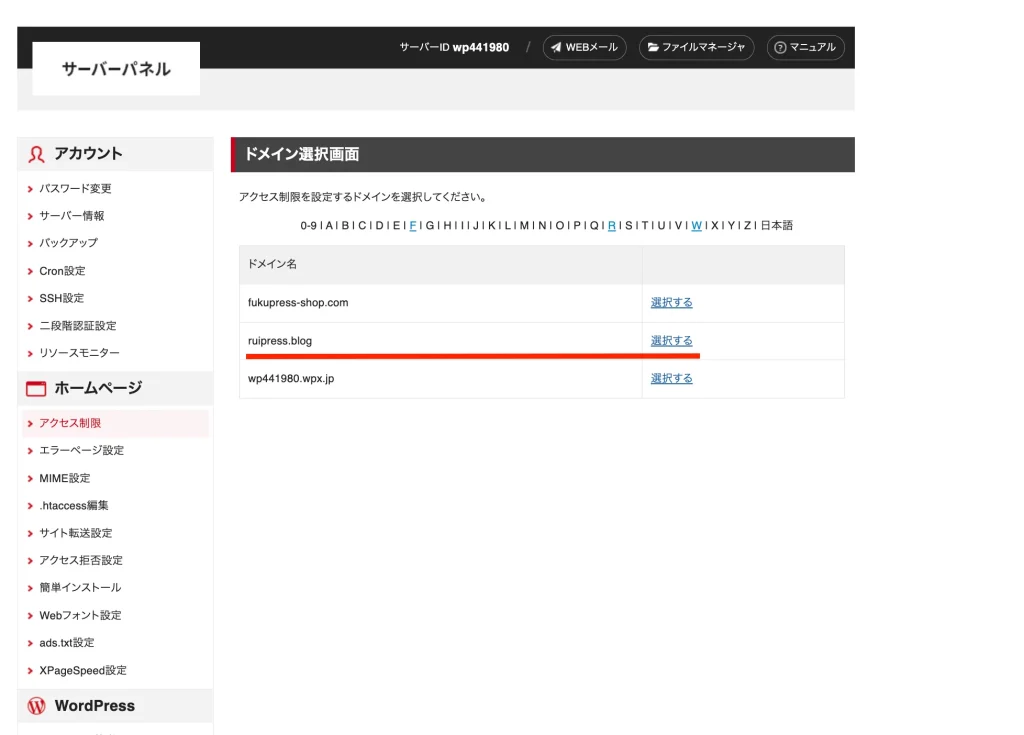

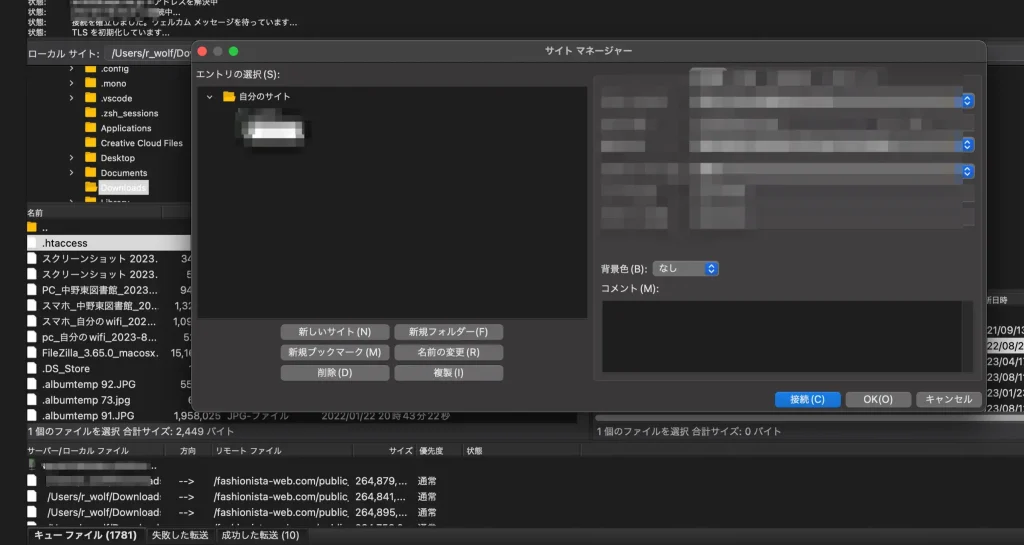

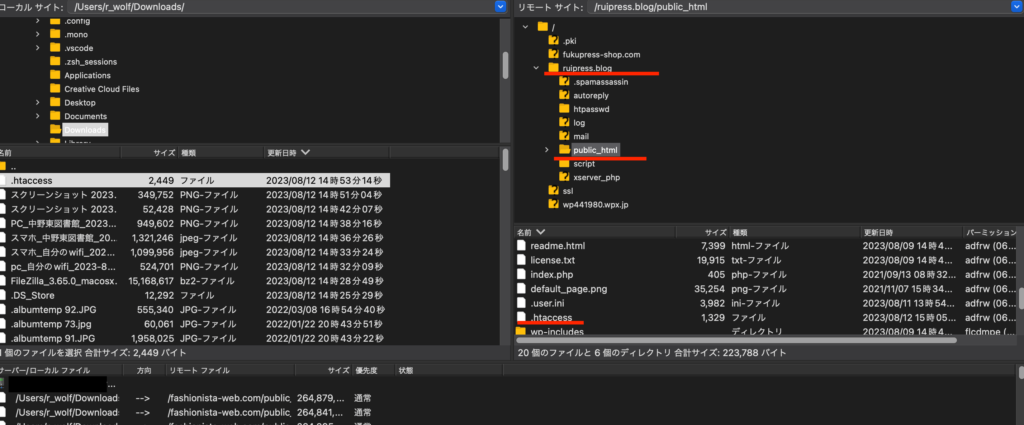

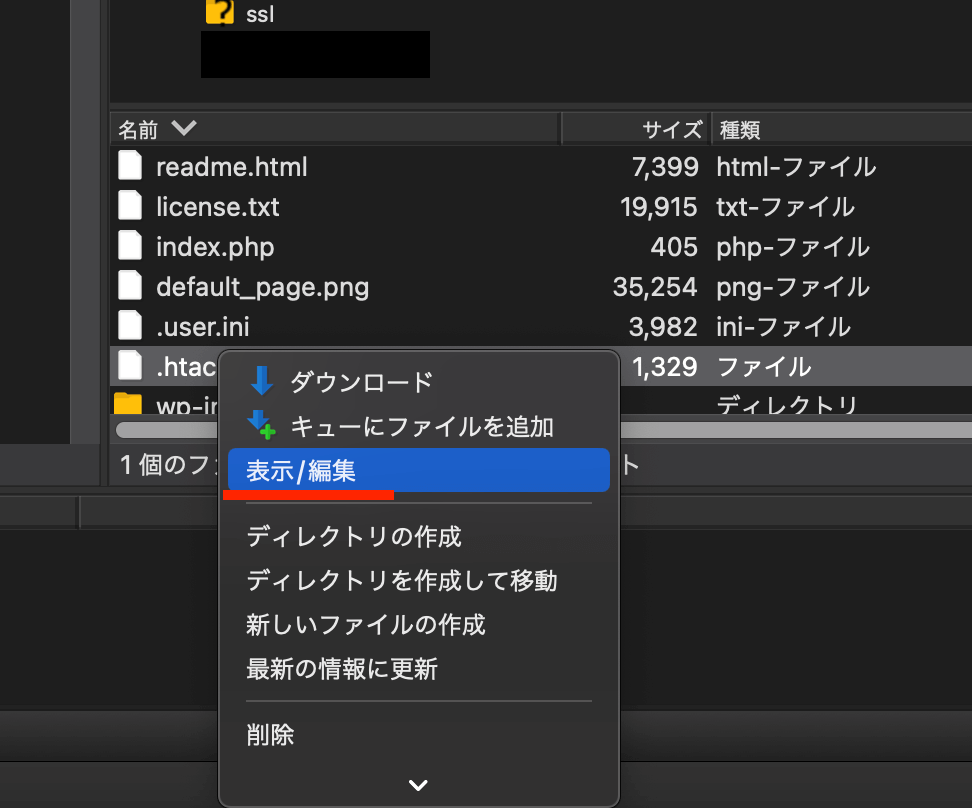

\実演/

https://www.cman.jp/network/support/go_access.cgi

↑

このリンクをクリックするだけで一瞬で表示されます。

(他の誰かに覗き見されないようにご注意を!)

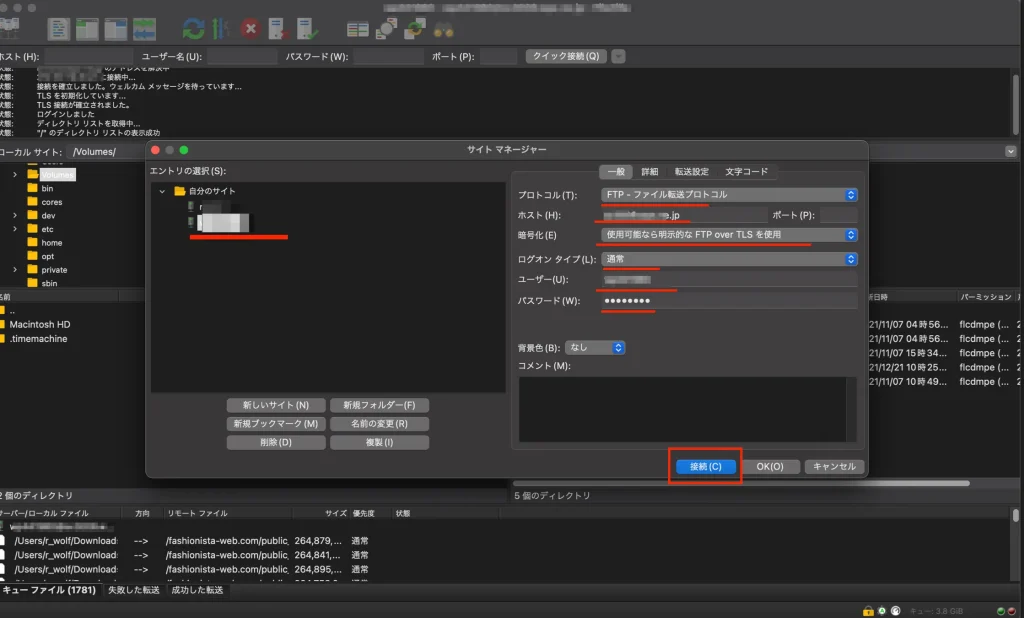

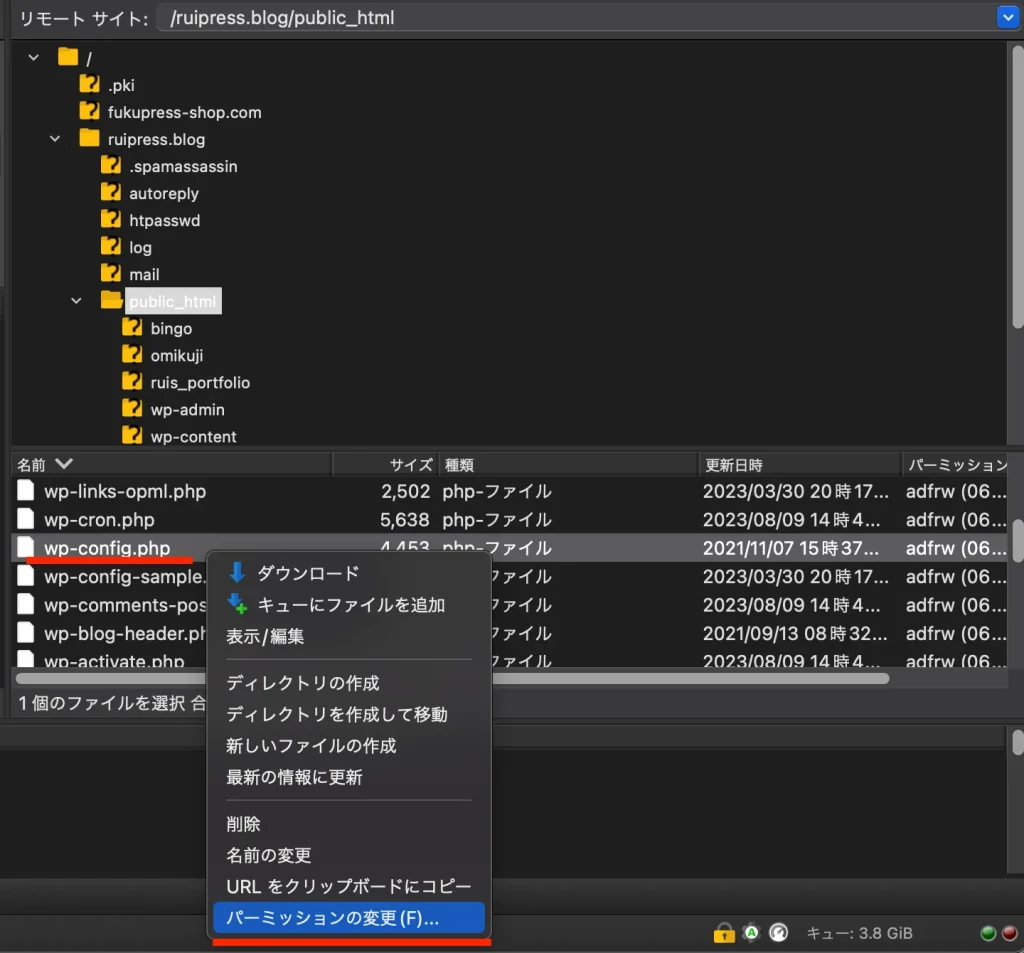

※FileZillaクライアントの方をダウンロードします。

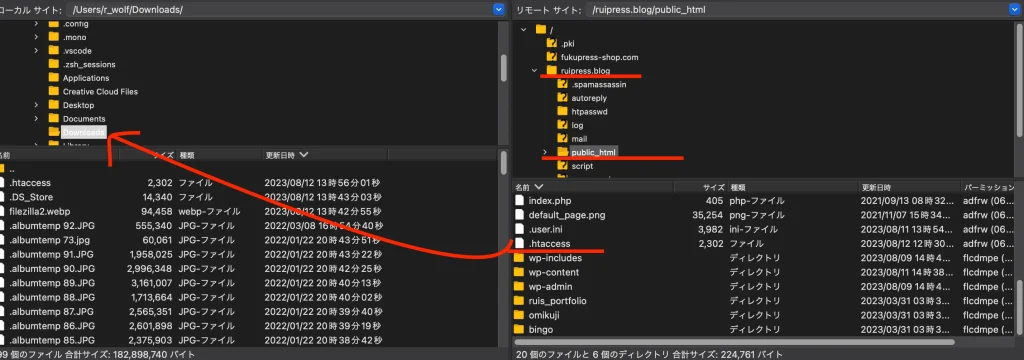

1.ドメインを選択

2.public_htmlを選択

3..htaccessが出てくるので、PC内のダウンロードフォルダにドラッグ&ドロップ

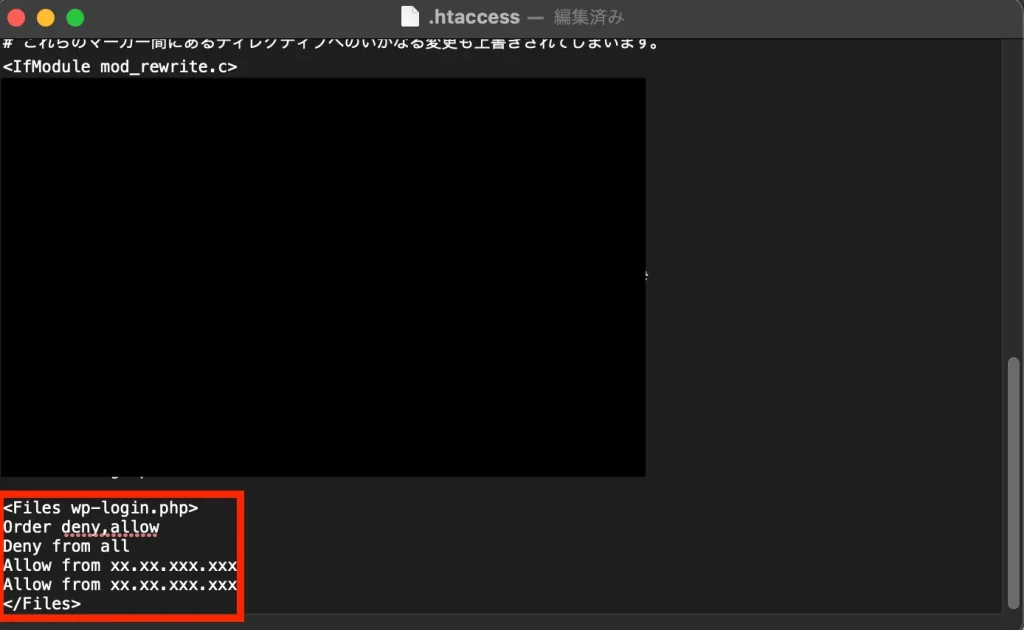

以下のコードをコピペして貼り付けします。

<Files wp-login.php>

Order deny,allow

Deny from all

Allow from xx.xx.xxx.xxx

</Files>

Allow from xx.xx.xxx.xxx←このxx.に先ほど調べたあなたのIPアドレスを入れます。

もし複数のIPアドレスを制限したい場合は、Allow from xx.xx.xxx.xxxを制限したい分だけ追加すればOKです。

※注意点※

※画像のURLはRuiPressでサイトガードを入れてログインURLを変更していたときのものですが、現在はサイトガードを削除してセキュリティ対策をしていますのでこのURLを入れてもログイン画面は表示されません。

※契約回線によってはIPが変わる場合がありますので、随時変更するか、サブネットマスクやIPアドレス先頭一致させるかしましょう。この話は長くなりますので「サブネットマスク」「IPアドレス先頭一致」とかで調べてみてください。

※IPアドレス制限でログイン画面をあなただけにしか見せない設定をすれば、ログインURLを変更できたり、ログイン画面のセキュリティに強いSiteGuard WP Pluginを削除できます。

\WordPressサイトのセキュリティチェック相談も可能/

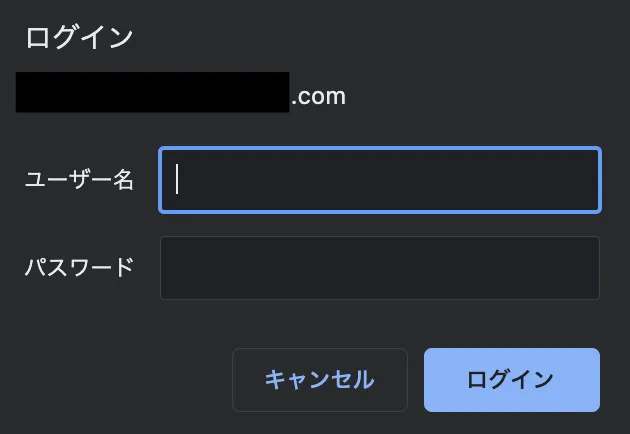

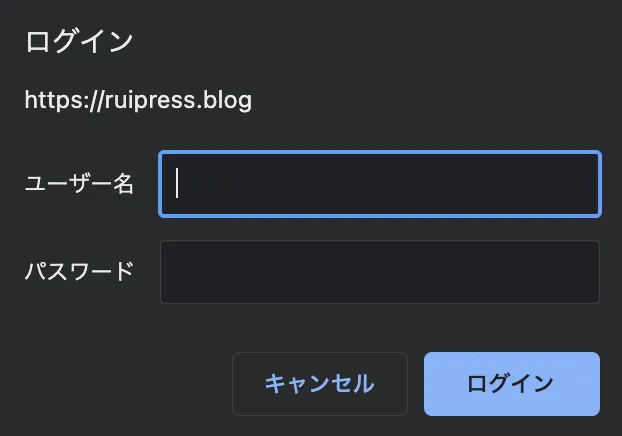

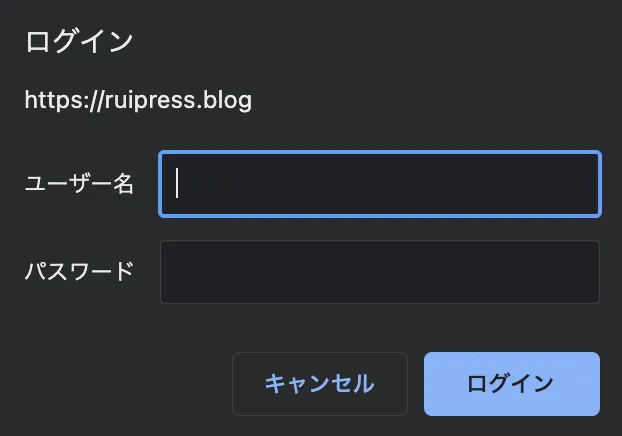

【難しさ7】管理者画面にBasic認証をかける

BASIC認証とは?

ドメイン/wp-adminとURLに入れたとき、上記の画像が表示されるのがBASIC認証です。

IDやパスワードを入力しなければ、サイトやページを閲覧できない以下のようなアクセス制限のことで、設定が簡単な事から使われる事が多い認証方法です。

BASIC認証がかかっているページにアクセスすると、ユーザーIDとパスワードの入力を求められます。

注意点として、BASIC認証をかけたサイトやページは検索結果にインデックスされないので注意しましょう。

なぜする必要があるか?

特定のユーザーのみが閲覧できればいいサイトや社内マニュアルなど、基本的には閲覧者が限定されていて検索結果に表示する必要のないサイトにBASIC認証をかけます。

セキュリティ対策の効果は?

サーバーに負荷がかからないことが利点です。

ログイン画面が表示された時、ブルートフォースアタックはユーザーとパスワードを何回もサーバーにリクエストされるので大量に来られるとデータベースにも負荷がかかってしまいます。

その点BASIC認証はログイン画面を表示する時点で認証画面を出して一度ブロックし、BASIC認証のユーザーID及びパスワードの送信はデータベースには送信されないので、サーバーにやさしいです。

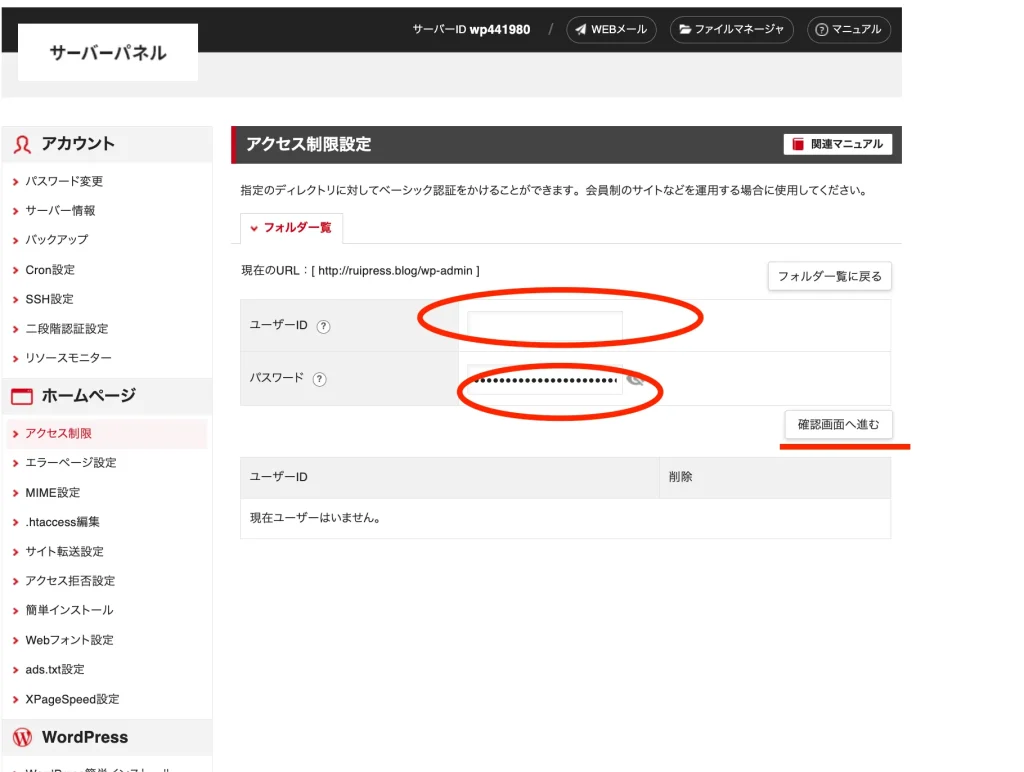

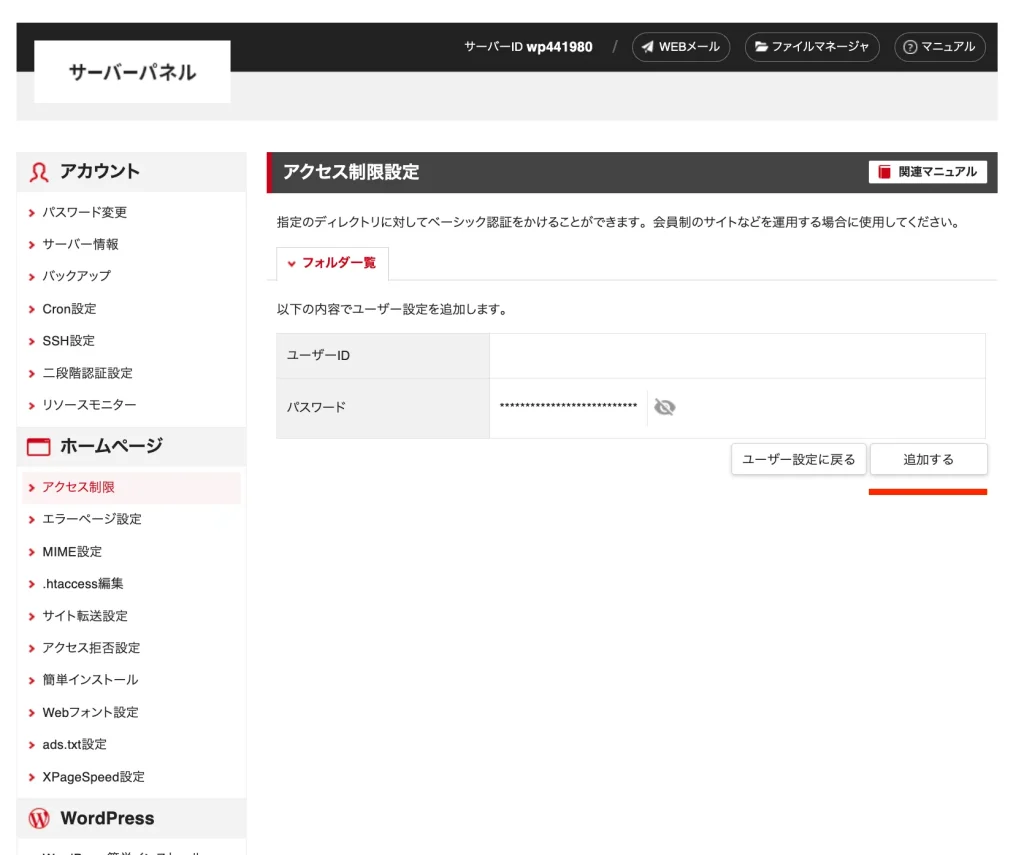

\実演/ レンタルサーバー側から設定

※ここで必ずユーザー名をパスワードはメモしておきましょう!忘れてもサーバーパネルから確認できますが念には念をです!

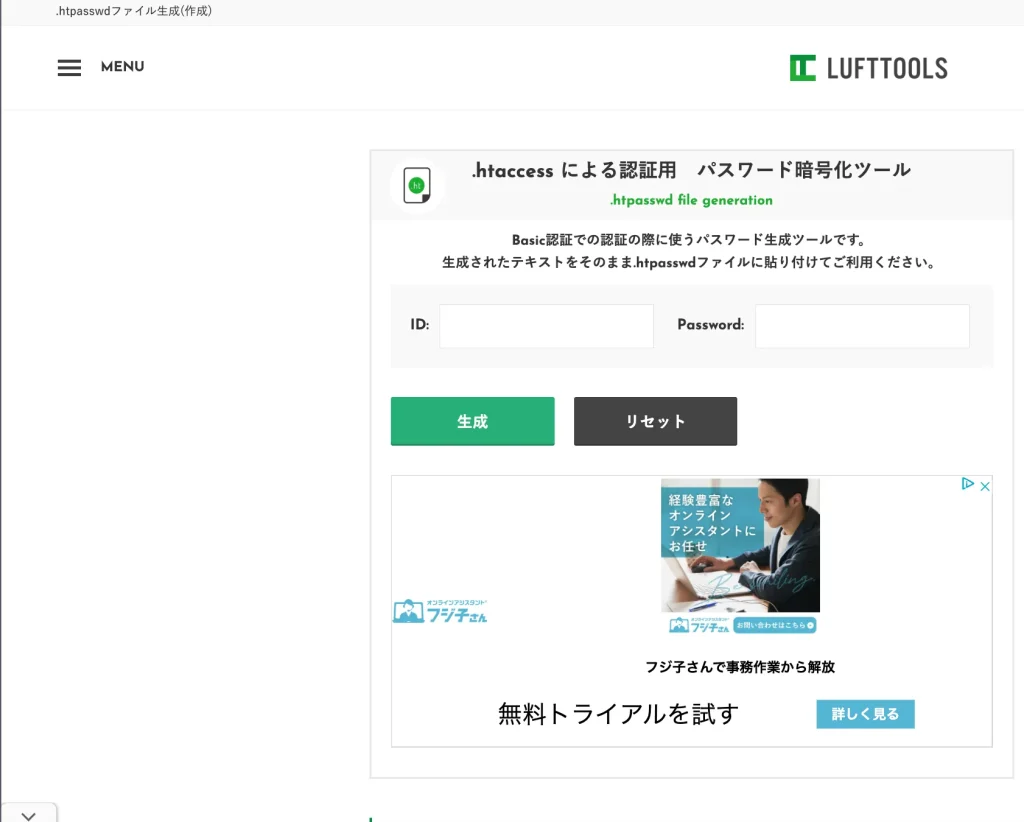

\実演/ 自分で.htpasswdファイルを作ってFTPソフトからアップロード

Macでは「.htpasswd」のような「.」からはじまるファイルはFinder上に表示されません。

defaults write com.apple.finder AppleShowAllFiles TRUE

killall Finder←ターミナルにこのコードをコピペすることで表示されるようになります。

元に戻したい場合は、defaults write com.apple.finder AppleShowAllFiles FALSE

killall Finde←このコードをコピペします。

https://www.luft.co.jp/cgi/htpasswd.php

↑

このツールに英数字の複雑なパスワードを設定します。

※ここで入力したIDとパスワードがBASIC認証の情報であり、次回からログインするときに入力するので必ずメモしましょう!

※必ずWordPressのID・パスワードとは全く違う文字列にしましょう!

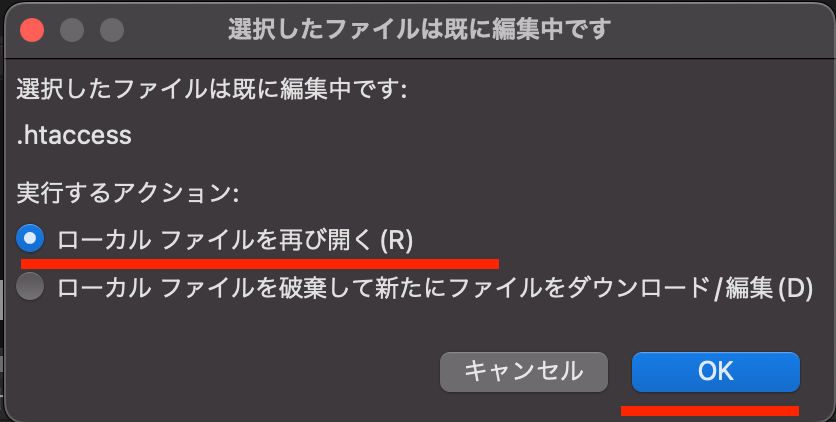

FileZilla(ファイルジラ)から.htaccessを開く手順はこちら。

ファイルが開けたら一番上に以下のコードを記述。

AuthUserfile /ルートディレクトリからのフルパス/.htpasswd

AuthGroupfile /dev/null

AuthName “Please enter your ID and password”

AuthType Basic

require valid-user

これで一度Webサイトのログイン画面へアクセスして先ほど設定したユーザーIDとパスワードようとすると、青い500エラー画面になります。

BASIC認証をかけたいWebサイトに正確なフルパスを記載しなければ、500エラーが発生しします。

まずは、fullpath.php という名前のファイルを作り、以下のコードをコピペしてください。

<?php

echo __FILE__;

?>

できたファイルを、FTPソフトからpublic.html内に入れます。/home/ドメイン名/public_html/php_info.php←このコードがでてきますので、

以下のコードのルートディレクトリからのフルパスにコピペ。

AuthUserfile /ルートディレクトリからのフルパス/.htpasswd

AuthGroupfile /dev/null

AuthName “Please enter your ID and password”

AuthType Basic

require valid-user

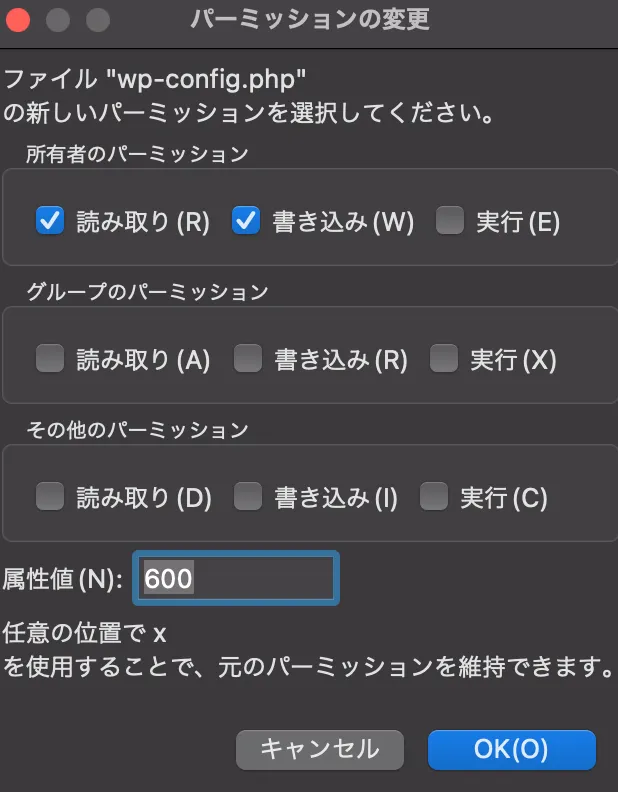

【難しさ8】重要な設定ファイルにアクセスされないようにする

なぜする必要があるか?

サーバーではファイルやディレクトリごとに所有するユーザーが設定されており、「所有者/所有者と同じグループ/それ以外の第三者」の3種類のユーザーに対して「読む/書き込む/実行する」の3種類の権限を適切に設定することで、安全性を保っています。

例えば、重要なファイルの「書き込む」権利をあなた以外の誰かに与えると、誰でも不正な内容に書き換えができてしまい、トラブルの原因となりかねません。

WordPressを安全に使うために、適切な設定することは重要です。

セキュリティ対策の効果は?

Webサイトのオーナーやディレクターしかファイルや画像などを管理できないようにすることで、ライターが勝手にデータを改ざんすることがなくなり、スムーズなディレクションが可能に。

\実演/

\WordPressのメリット・デメリットを解説したマニュアル配布!/

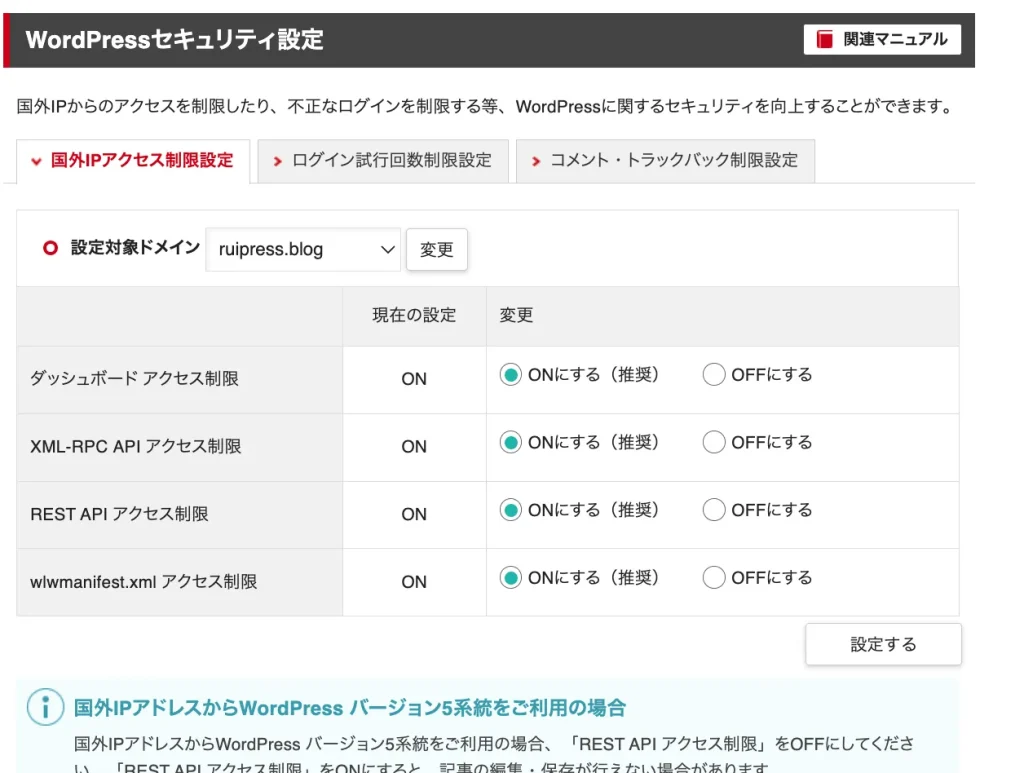

【難しさ8】XMLRPC機能を無効にする

XMLPPCとは?

WordPressでコメントや記事投稿をするとき、ユーザーがサーバーに対して、XML形式のメッセージをHTTPで送信する動きをしています。

そのメッセージには、呼び出したい手続きの名前と引数が含まれますが、サーバーがメッセージを受け取って指定された手続きを実行→実行結果をXML形式のメッセージとしてHTTPでユーザーに返すことをXMLPPCと言います。

なぜする必要があるか?

XMLRPCは非常に単純で、少数のデータ型やコマンドだけを定義しているだけなんです。

そのため、異なる言語やプラットフォーム間で通信することが容易ですし。

その単純さゆえに、複雑なデータ構造やセキュリティ機能には対応していません。

WordPressでは、XMLRPC機能を使ってリモートから記事の投稿や編集などを行うことができますが、XMLRPC機能を無効にしていなければ、xmlrpc.phpというファイルに対して不正なアクセスや攻撃が行われる可能性があるからです。

以下の画像はRuiPressの中を誰がどんな操作をしたかがわかるものですが、赤枠のタイプ:XMLRPCが悪意ある第三者がログイン画面以外のどこかからWebサイトを攻撃しようとした可能性があるということがわかるデータです。

RuiPressの記事はコメントでWebサイトの盛り上がりを見せる方針なので、コメント欄が開放されており、攻撃されやすいんですよね。

もちろん、XMLPPCを無効化する対策をしているのであくまで可能性の話であり、記事を見てくださった方が率直に感想をくれただけと言える自信がありますが。

セキュリティ対策の効果は?

・攻撃対象となるサーバーやWebサイトに複数のコンピューターから大量のパケットを送りつけて正常な運用やサービス提供をできなくされることを防げる。

・サイトの記事やコメントが改ざんされる可能性を減らせる。

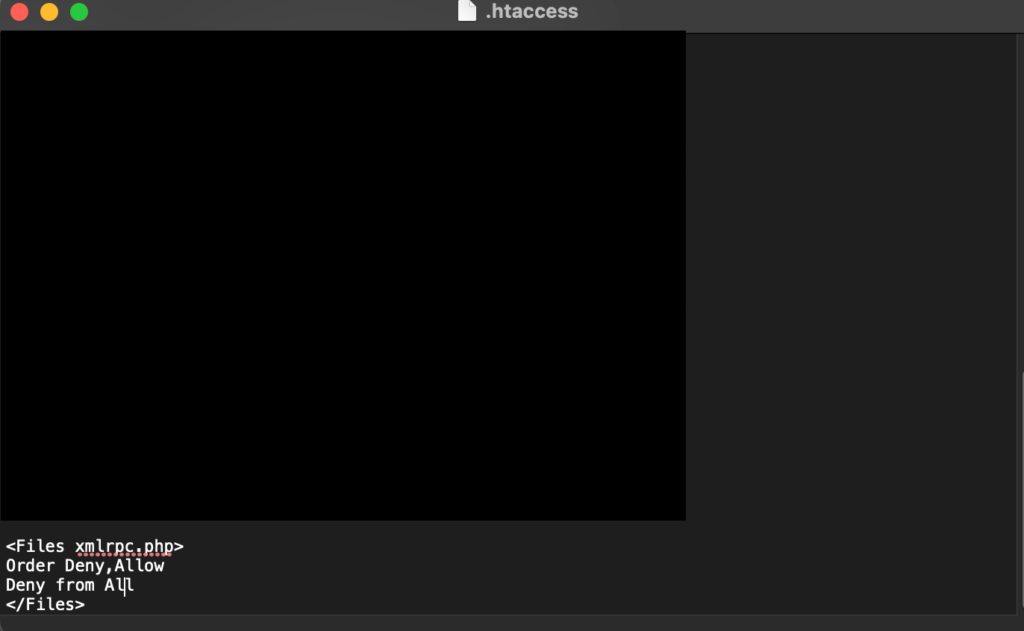

レンタルサーバー側で既にXML-RPC APIアクセス制限がONになっているので特に設定は必要ありませんが、.htaccessファイルをFTPソフトFileZilla(ファイルジラ)から編集する方法もあります。

※機能が重複することになるのでWordPressのダッシュボードにログインできなくなる可能性があります。必ずレンタルサーバー側の設定を確認しましょう!

\実演/

<Files xmlrpc.php>

2Order Deny,Allow

3Deny from All

4</Files>

\ゼロからWebサイトを立ち上げるより断然WordPress/

もしあなたのWebサイトの情報が漏洩、改ざんされてしまったら・・・

- 不審なコードやデータを削除する

ハッキングされた場合はまずWebサイト内を確認し、不審なコードやデータを削除します。記憶にないファイルやスクリプト、入れた覚えのないプラグインなどが不審なコードやデータに該当します。また、チェックや復旧作業を楽にするために、使っていないテーマやプラグイン等も削除しましょう。 - ローカル環境(PC)のウィルスチェックをする

不審なデータを削除したら、ローカル環境(PC・スマホなど)のウィルスやマルウェアのチェックを行います。一般的なセキュリティソフトを使い、フルスキャンを行えば大丈夫です。万が一、ウィルスが検出された場合には、除去を実行します。 - Webサイトをスキャンする

ローカル環境のチェックが終わったら、次にWebサイトのスキャンを行います。自分で行う場合は、ウィルスチェック用のWebツールであなたのサイトURLを入れるだけで手軽に行えます。確実にチェックできているか心配な場合は、エンジニアなど専門家へ委託した方が安心かもしれませんね。 - パスワードやシークレットキーを変更する

ウィルスチェックや修復を終えたら、パスワードを変更しましょう。ただし、万が一パスワードが漏洩している場合は、攻撃者がログイン状態になっている可能性もあります。そのため、パスワード以外にシークレットキーも新しくするのがおすすめです。「wp-config.php」のファイル内の値を上書きすることで、シークレットキーを変更できます。 - バックアップをとる

すべての対応が終わったら、Webサイトのデータのバックアップを取りましょう。エックスサーバーであれば、php my adminにログインしてサイトの記事や設定など、まるごとダウンロードできるSQLファイルを持っておくのが一番手軽な方法です。 - 被害の確認・評価・報告

不正アクセスの手がかりや被害の範囲を特定し、被害の深刻さを評価します。必要な場合には関連当局やプライバシー保護規制に基づいて報告することを検討してください。 - セキュリティの評価と強化

サイトのセキュリティを評価し、不正アクセスの原因や脆弱性を特定します。必要に応じて、セキュリティ対策を強化するための追加の手順を実行します。 - ユーザーへの通知と対応策の共有

サイトのユーザーや顧客に不正アクセスの発生を通知し、対応策やパスワード変更の推奨などの情報を共有します。 - セキュリティ専門家の支援

必要に応じて、セキュリティ専門家やウェブホスティングプロバイダーに相談し、追加の対策やセキュリティ監査を実施することも考慮してください。

今回のお話を聞いてもWordPressのセキュリティ対策が不安なら・・・

ズバリ、WordPressを使わないこと

無料で導入できるというメリットが、WordPressの普及が進んだ要因の1つです。

テンプレートやプラグインなどの充実も個人利用・企業利用問わず後押ししていますね。

ただ、気軽に始められるブログの副業や大手のSEO参入で利用する企業・組織、ユーザーが増えるにつれ、ハッカーからしたらかっこうの餌になってしまい、ハッキング対象が増えてサイバー攻撃者に狙われるリスクも高まってきています。

ここまでリスクが増大している状況を考慮し、SGEが実装されてSEOの効果がなくなった今「SEOに強いサイト構造になっているWordPressを利用しない」という選択肢もあって然るべきかと。

その代替策となるものを挙げていきますね。

- Webサイトをバリバリ更新する場合

- STUDIO、Wixなどの「SaaS型Webサイト作成ツール」を使用する。

サービス自体のアップデートなどは全部ツール作成者・運営側でやってくれるので、ユーザー側で行う必要はないです。

CMSとしての機能がWebサービスとして提供されるため、WordPressのように本体やプラグインのアップデートができていなかったということがなくなります。

ただ、セキュリティ対策が一才不要というわけではないんですよね。

このようなサービスを利用する際に押さえておきたいのが、責任分界点と責任共有モデルという考えです。

【責任分界点】

SaaSをはじめとするクラウドサービスにおける責任範囲の境界のことです。

クラウドサービスは事業者がサービス品質を担保しますが、それを実質的に運用するのはユーザー自身であるため、責任分界点に基づいてSaaSで作ったWebサイトの運営者も責任を負うことになるります。

つまり、SaaSを使ってWebサイトを運用することは「責任共有モデル」と呼ばれています。

・アカウント情報の管理

・ツール上にアップロードするファイルや個人情報

これはWordPressを使った場合同様、Webサイト運営者自身が適切に管理する義務があります。

- ほとんど更新しない場合

- HTMLのみの静的なWebサイトへの置換。

例えば、アップされているページの更新頻度が低く、内容も会社案内や簡潔なサービス紹介程度であるサイトは、問い合わせフォームも廃止し、LINEやFacebookのビジネスページを利用すれば、ハッキングリスクは限りなく軽減されます。

あなたのこれまでの運用状況を振り返り、今後も更新頻度が高くないことが見込まれるのであれば、そもそもサイト自体を閉鎖して、小規模の事業であればFacebookページやInstagramで代替するという方法を検討しても良いですね。

ただ、簡易型CMSでも静的なHTMLのみのWebサイトでも、サーバーを用意することはWordPressと同様ですが、いずれにせよサーバーへの侵入を防ぐための対策は必須です。

インターネット集客がビジネスの軸になったことで、今後もサイバー攻撃が激化することは確実視されています。

つまり、WordPressを利用したWebサイトへの攻撃もさらに増加していく可能性があるので、こうした状況を踏まえ、WordPressやプラグインを適切に管理することが難しければ、今回挙げた代替の選択肢も検討することを視野に入れるのもアリかと。

もしWordPressで既に記事があってSTUDIOのようなSaaS型Webサイト作成ツールに移行したり、「WordPressしか推さない人が多すぎてウザっ!」となってましたら、僕自身WordPressトラブルプランもやってるので、いつでも相談に乗ります。

WordPressは決まりきったクオリティの高いデザインテンプレがすぐに実装できて余計なことはしなくていいように記事作りに集中できるシステムなので、自由にカスタマイズするならプログラミングが必要ですが、STUDIOはプロのデザイナーが今風のテンプレートを作りまくってるのと、直感的にパーツを組み合わせられるような作り方ができるので最高です!

WordPressの記事をバックアップしてSTUDIOサイトに引越しするのも手をつけてしまえば意外と簡単ですよ。

この記事の一番下のコメント欄に感想を書いてくださった方限定で特典お渡ししします!

\特典内容/

\受け取り方/

1.記事のコメント欄で感想を書き、スクショ

2.LINE(is.gd/f6Vg3G)登録

3.スクショをLINEのチャットで送信

4.特典GET!

るいさんの記事を読ませていただき、衝撃を受けました。

というのも、「WordPressにセキュリティ対策が必要」ということさえ知らなかったんですよね私。

この記事は、何故WordPressにセキュリティ対策が必要なのか、具体的にどう対策すればいいのかを、WordPress初心者にも分かりやすく伝えてくれています。

「実演」の項目では、WordPressやプラグインなどの画面とともに手順が説明されているので、WordPressに不慣れな私でも、記事を見ながら簡単に運営サイトのセキュリティ対策を行うことができました。

最新のバージョンにすべきとのことなので、サイトのバックアップを取ってから、サーバー側の設定やWordPressのプラグインを確認・更新しました。

ですが、PHPを最新にしたらサイトが非表示になってしまったので、サイトが表示されるギリギリのラインまでバージョンを戻しました。

既存のプラグインが本当に必要かどうかも見直し、紹介されているプラグインをチョイスして入れました。

トラブルが起こる前にこの記事に出会えたことは、本当に幸運だったと思います!

危機回避できたようで何よりです!アップデートしたことで不具合が生じるならダウングレードしてテーマや他のプラグインのアプデがあり次第再度PHPバージョンをアプデすれば解決することがあります。

すぐ最新版にしないとダメなんてことはないので、頃合いを見てアプデすれば問題ないですね。

WordPressは10年ほど前に運営していたことがありますが、手探り状態であり、セキュリティについて考えたことがありませんでした。このように様々な脅威にさらされていることを知り、セキュリティ対策の重要性を感じました。有益な情報ありがとうございました。

サイトの運用って記事書いたりSEO対策をするだけではなく、セキュリティ対策も込みなんですよね。

wp-adminでログイン画面に入れてしまうサイトがいまだに多くて大丈夫か?と不安になります。

周りでセキュリティについてどう対策したら良いかわからない方がいましたら、この記事をお渡ししてあげてください!

WordPressは便利、誰でも使える、って謳い文句が表に出過ぎていて、なかなかセキュリティの事まで考える事がないように思えていた分、この記事に衝撃を受けました。

るいさんの説明はいつも解りやすくて、しかも注意喚起はしっかりしてくれているので、勉強になります‼️

これからも応援しているので、皆のためになるような発信をして行って下さい‼️

いつもありがとうございます。

セキュリティって当たり前に大事なんですけど、誰でも簡単に使える分軽視されてるんですよね・・・

ハッキングが多いのもサーバー代だけでWordPressは無料かつ一般公開されて誰でもプログラムが見えるせいです。

伝わる記事が書けてよかったです!

欲しい情報があれば、おっしゃっていただければ追加しますよー!